พบแฮกเกอร์ใช้ประโยชน์จาก MS Teams และ AnyDesk เพื่อวางยามัลแวร์ DarkGate ลงเครื่องเหยื่อ

การแฮกคอมพิวเตอร์นั้นแน่นอนว่าจำเป็นต้องใช้ความรู้ทางเทคนิคมากมาย แต่ที่สำคัญมากกว่านั้นคือ ความรู้ด้านพฤติกรรมมนุษย์และจิตวิทยา เพราะการหลอกเหยื่อให้หลงเชื่อทำตามคำสั่งจนเครื่องโดนติดมัลแวร์นั้นอาจง่ายกว่านั่งแฮกเข้าระบบเองเสียด้วยซ้ำ

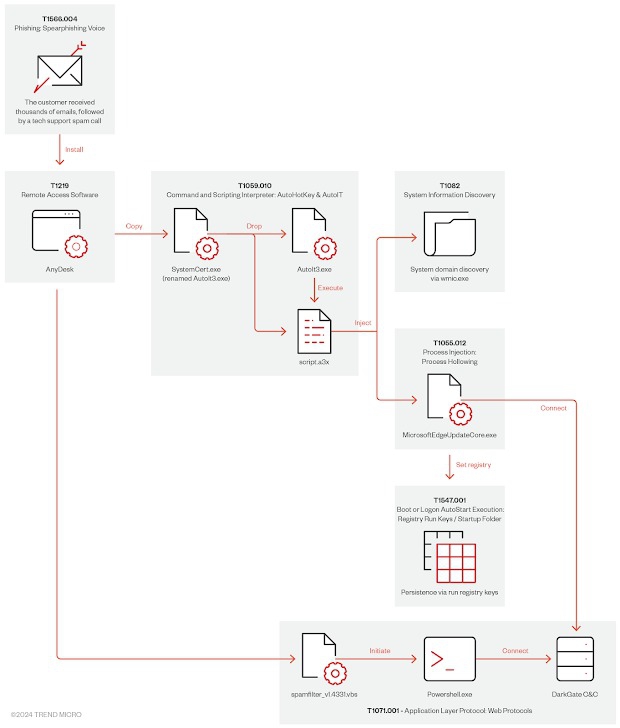

จากรายงานโดยเว็บไซต์ The Hacker News รายงานถึงการตรวจพบแคมเปญการหลอกลวงเหยื่อเพื่อฝังมัลแวร์ลงเครื่องแคมเปญใหม่โดยทีมวิจัยจาก Trend Micro บริษัทผู้พัฒนาโปรแกรมแอนตี้ไวรัสยอดนิยม โดยการปลอมตัวเป็นผู้ที่เกี่ยวข้องกับทางบริษัท อย่างเช่น ลูกค้าสำคัญ หรือผู้ที่เกี่ยวข้องกับธุรกิจของผู้ใช้งานที่ตกเป็นเหยื่อ ซึ่งแฮกเกอร์นั้นจะใช้วิธีการโทรหาเป้าหมายผ่านทาง Microsoft Teams แล้วขอให้เหยื่อทำการติดตั้งโปรแกรม AnyDesk ซึ่งเป็นโปรแกรมสำหรับเข้าใช้งานเครื่องคอมพิวเตอร์จากระยะไกล หรือ Remote Desktop หลังจากนั้นแฮกเกอร์ก็จะทำการติดตั้งมัลแวร์ลงเครื่องของเหยื่ออย่างอุกอาจหลังจากเข้าถึงเครื่องได้ด้วยวิธีการดังกล่าว

- ไมโครซอฟท์คอนเฟิร์ม อัปเดต Windows ของเดือนเมษายน สามารถทำให้การสำรองข้อมูลล้มเหลวได้

- ไมโครซอฟท์รับแล้วว่า บั๊ก "Restart and Shut Down Loop" บน Windows 10 และ 11 มีอยู่จริง

- มัลแวร์ CloudZ ใช้ประโยชน์จาก Microsoft Phone Link ดูด SMS จากคอมบริษัท

- เกมเมอร์วินเทจระวัง พบแฮกเกอร์นำเอาโปรแกรมสุดคลาสสิค DAEMON Tool มาสอดไส้มัลแวร์ Backdoor

- ScarCruft เข้าแฮกแพลตฟอร์มเกม SQGame ปล่อยมัลแวร์ BirdCall ใส่ระบบ Android และ Windows

ภาพจาก : https://thehackernews.com/2024/12/attackers-exploit-microsoft-teams-and.html

นอกจากนั้นยังมีรายงานจากทางทีมวิจัยแห่งบริษัท Rapid 7 ซึ่งเป็นบริษัทผู้พัฒนาโซลูชันด้านความปลอดภัยไซเบอร์บนระบบคลาวด์ โดยทางทีมวิจัยได้พบว่าแฮกเกอร์ยังไม่ได้มีพยายามเข้าถึงเป้าหมายด้วยการส่งอีเมลนับร้อยนับพันฉบับ เพื่อเชิญชวนให้เหยื่อมาพูดคุยกันผ่านทาง Microsoft Teams โดยอ้างตนว่าเป็นพนักงานจากซัพพลายเออร์สำคัญที่เกี่ยวข้องกับธุรกิจของเหยื่ออีกด้วย

สำหรับมัลแวร์ DarkGate นั้นเรียกได้ว่าไม่ใช่ของใหม่ เพราะมีการระบาดมาตั้งแต่ช่วงปี ค.ศ. 2018 (พ.ศ. 2561) แล้ว โดยมัลแวร์ตัวนี้เป็นมัลแวร์ประเภทเข้าควบคุมเครื่องของเหยื่อจากระยะไกล (Remote Access Trojan หรือ RAT) ที่ขายให้กับแฮกเกอร์ และเหล่าผู้ก่อการร้ายไซเบอร์ทางตลาดมืดในรูปแบบเช่าใช้ (MaaS หรือ Malware-as-a-Service) ซึ่งตัวมัลแวร์นั้นมีความสามารถในการเข้าขโมยข้อมูลที่หลากหลาย ไม่ว่าจะเป็น การดักจับการพิมพ์ (Keylogging), บันทึกภาพหน้าจอ, บันทึกเสียง, และการใช้ Remote Desktop เข้าควบคุมเครื่อง เป็นต้น

แหล่งข่าวยังได้แนะนำการป้องกันตนสำหรับองค์กรนั่นคือ ต้องมีการควบคุมการเข้าถึงตัวระบบโดยผู้ให้บริการจากภายนอกอย่างเข้มข้นที่สุดทั้งด้านการจำกัดสิทธิ์การเข้าถึง และการกลั่นกรองผู้ที่จะเข้าถึงระบบได้ เป็นต้น นอกจากนั้นองค์กรก็ต้องหาเครื่องมือในการป้องกันการเข้าถึงระบบโดยไม่ได้รับอนุญาตมาใช้งาน อย่างเช่น การใช้การยืนยันตัวตนหลายทาง (Multi-Factors Authentication หรือ MFA), การสร้างบัญชีควบคุมแอปพลิเคชันสำหรับการใช้งานเครื่องมือ Remote Desktop, ระบบบล็อกการเข้าถึงระบบจากแอปพลิเคชันที่ไม่ได้รับการยืนยันความปลอดภัย เป็นต้น

ที่มา : thehackernews.com

คำสำคัญ »

คำสำคัญ »

|

|

ข่าวไอทีที่เกี่ยวข้อง

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์