มัลแวร์ Infostealer กำลังระบาดหนักอยู่บนบอร์ด Reddit

เว็บบอร์ดที่ได้รับความนิยมสูงสุดของโลกมาอย่างยาวนานนั้นคงหนีไม่พ้น Reddit ซึ่งสิ่งที่อยู่ในบอร์ดนั้นก็ไม่ได้มีแค่เพียงกระทู้ดี และกระทู้เกรียนเท่านั้น แต่ยังรวมถึงกระทู้ของผู้ไม่ประสงค์ดีหลอกปล่อยมัลแวร์อีกด้วย

จากรายงานโดยเว็บไซต์อย่างเป็นทางการของบริษัทผู้พัฒนาเครื่องมือปราบมัลแวร์อย่าง Malwarebyte ได้รายงานถึงการตรวจพบแคมเปญการแพร่กระจายของมัลแวร์ประเภทขโมยข้อมูล หรือ Infostealer ชื่อดัง 2 ตัว บนเว็บบอร์ด Reddit ซึ่งทั้ง 2 ตัวนั้นคือ AMOS และ Lumma Stealer ซึ่งการโจมตีครั้งนี้นั้นจะต่างจากครั้งที่ผ่านมาเนื่องจากไม่ได้เป็นการสร้างโพสต์ Reddit ปลอมให้เหยื่อเข้ามาทาง Google อีกต่อไป แต่เป็นการสร้างบัญชีเพื่อโพสต์กระทู้แจกของสอดไส้มัลแวร์จริง ๆ

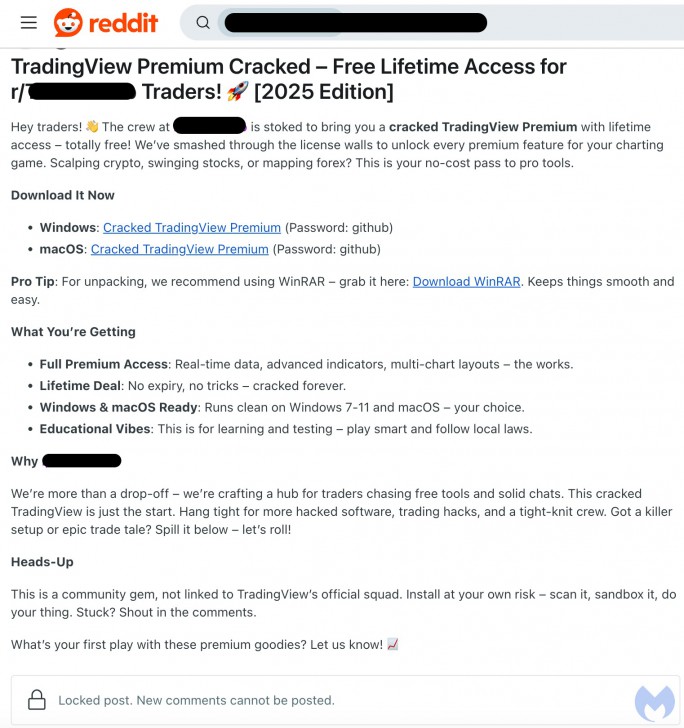

โดยแฮกเกอร์จะทำการโพสต์กระทู้ไว้ใน Subreddits ที่เกี่ยวข้องกับการลงทุน และมักถูกเยี่ยมชมโดยผู้ซื้อขาย หรือลงทุนในเงินคริปโตเคอร์เรนซี ซึ่งตัวกระทู้นั้นแฮกเกอร์จะทำทีเป็นโพสต์แจกซอฟต์แวร์สำหรับวิเคราะห์ตลาดการซื้อขายคริปโตเคอร์เรนซี, เงินตราระหว่างประเทศ (Forex) และตราสารทุนยอดนิยมที่มีชื่อว่า TradingView โดยแฮกเกอร์จะอ้างว่าตัวที่ตนแจกอยู่นั้นสามารถใช้งานได้ฟรีโดยไม่เสียค่าใช้จ่าย ทั้งยังมีฟังก์ชันครบถ้วนเนื่องจากเป็นเวอร์ชันที่แคร็กมาเรียบร้อยแล้ว โดยจะแบ่งเป็น 2 เวอร์ชันนั่นคือ Windows และ macOS ทั้งยังแฝงความแนบเนียนไว้ด้วยคำเตือนว่า ผู้ที่ติดตั้งจะต้องรับความเสี่ยงด้วยตนเอง อีกด้วย

นอกจากนั้นยังมีคอมเมนต์ (ปลอม) ที่แฮกเกอร์สร้างสถานการณ์เพื่อความน่าเชื่อถือว่า เวอร์ชันแคร็กดังกล่าวนั้นถึงจะไม่ได้รับการรับรองโดยระบบของ Apple แต่ก็ไม่ได้มีไวรัสใด ๆ และเครื่อง Mac ไม่มีทางติดไวรัสหรอก ไวรัสไม่มีจริง เพื่อให้ผู้ใช้งานที่ไม่ได้มีความรู้มากเพียงพอตายใจ ทั้งยังแนะนำการตั้งค่าในส่วนของ System Settings >>> Privacy & Security เพื่อให้สามารถติดตั้งได้สำเร็จอีกด้วย

ภาพจาก : https://www.malwarebytes.com/blog/scams/2025/03/amos-and-lumma-stealers-actively-spread-to-reddit-users

ในการตรวจสอบซอฟต์แวร์ปลอมดังกล่าวนั้น ทาง Malwarebyte พบว่า มีความน่าสงสัย และน่าฉงนเกี่ยวกับพฤติกรรมของแฮกเกอร์ในบางประการ เช่น ตัวไฟล์ไม่ได้ถูกฝากไว้บนบริการฝากไฟล์ที่มีความน่าเชื่อถือแบบที่แคมเปญอื่น ๆ มักใช้งานกันอย่างเช่น Mega แต่กลับฝากไฟล์ไว้บนเว็บไซต์ของบริษัทที่ให้บริการทำความสะอาดในกรุงดูไบ และที่น่าสังเกตคือ เว็บไซต์ดังกล่าวนั้น ตัว PHP ที่ใช้งานเป็นเวอร์ชันที่ไม่ได้อัปเดต และหมดอายุการใช้งาน (End-of-Life) มาตั้งแต่เดือนธันวาคม ค.ศ. 2021 (พ.ศ. 2564) เป็นที่เรียบร้อยแล้ว ทำให้เว็บไซต์ดังกล่าวนั้นง่ายต่อการถูกแฮกเพื่อนำไปใช้งานต่อ

ไม่เพียงเท่านั้น ทางทีมวิจัยยังพบว่า ไฟล์สำหรับการติดตั้งนั้นยังถูกบีบอัดไว้ 2 ชั้น (Double Zipped) โดยไฟล์บีบอัดตัวที่ 2 หลังจากที่ถูกคลายออกมา จะเป็นไฟล์บีบอัดแบบที่ต้องใช้รหัสผ่าน โดยใช้รหัสผ่านที่แฮกเกอร์ให้ไว้บนกระทู้ดังกล่าวเพื่อทำการคลายไฟล์

ซึ่งสำหรับเวอร์ชัน Mac นั้นจะเป็นการติดตั้งมัลแวร์ AMOS เวอร์ชันใหม่ลงบนเครื่อง โดย AMOS เวอร์ชันนี้นั้น ทางทีมวิจัยพบว่าตัวมัลแวร์มีสคริปท์สำหรับใช้ในการยิง POST Request ไปยังหมายเลขไอพี 45.140.13.244 เซิร์ฟเวอร์ควบคุม (Command and Control หรือ C2) ที่ตั้งอยู่ที่ประเทศเซเชลส์ นอกจากนั้นแล้ว ยังมีการใช้โค้ดพิเศษเพื่อตรวจสอบว่าตัวเครื่องมีการใช้งาน Virtual Machine หรือไม่ ซึ่งเป็นกลไกหนึ่งสำหรับหลบเลี่ยงการถูกวิเคราะห์โดยทีมผู้เชี่ยวชาญ โดยตัวโค้ดพิเศษนี้จะสั่งการให้มัลแวร์หยุดทำงานพร้อมกับคำเตือน Error 92 ในทันทีที่มีการตรวจพบ ซึ่งโค้ดดังกล่าวนั้นมีลักษณะดังนี้

osascript -e "set memData to do shell script "system_profiler SPMemoryDataType"

if memData contains "QEMU" or memData contains "VMware" then

do shell script "exit 42"

else

do shell script "exit 0"

end if"

และสำหรับเวอร์ชัน Windows ซึ่งเป็นมัลแวร์ Lumma Stealer นั้น ทางทีมวิจัยพบว่าตัวไฟล์ปล่อยมัลแวร์ (Payload) นั้นจะเป็นไฟล์ในรูปแบบที่มีการแทรกโค้ดตีรวนระบบรักษาความปลอดภัย (Obfuscation) ที่มีชื่อว่า Costs.tiff.bat โดยไฟล์ดังนั้นกล่าวจะถูกรันด้วยสคริปท์สำหรับการสั่งการทำงานอัตโนมัติ หรือ AutoIT (Sad .com) ซึ่งมีลักษณะดังนี้

"C:Windowssystem32cmd.exe" /c expand Costs.tiff Costs.tiff.bat & Costs.tiff.bat

cmd /c copy /b 701617Sad.com + Io + Thin + Experiment + Detect + Subsection + Meter + Well + Walls + Substantially + Mcdonald 701617Sad.com

หลังจากนั้นตัวมัลแวร์จะทำการติดต่อกับเซิร์ฟเวอร์ C2 ที่มีชื่อว่า cousidporke[.]icu ซึ่งตั้งอยู่ในประเทศรัสเซียเพื่อรับคำสั่งในการเข้าโจมตีระบบของเหยื่อ

โดยในแคมเปญดังกล่าวนั้น ทาง Malwarebyte ได้รับรายงานว่ามีเหยื่อรายหลายที่ถูกขโมยเงินคริปโตเคอร์เรนซีจนหมดตัวโดยมัลแวร์ดังกล่าว ดังนั้น ทางป้องกันที่ดีที่สุดคือไม่ใช่ซอฟต์แวร์เถื่อน และไม่เชื่อใจกระทู้หรือคอมเมนต์ที่ดูผิดสังเกตโดยเด็ดขาด

ที่มา : www.malwarebytes.com

คำสำคัญ »

คำสำคัญ »

|

|

ข่าวไอทีที่เกี่ยวข้อง

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์