ผู้เชี่ยวชาญเตือน พบมัลแวร์ส่วนเสริมบนเบราว์เซอร์ นามว่า 'Rilide' บายพาส 2FA ขโมยคริปโต

Talil

Talilเมื่อไม่กี่วันที่ผ่านมา ผู้เชี่ยวชาญด้านความปลอดภัยทางไซเบอร์ได้ออกมาเตือนภัยให้ผู้ใช้เบราว์เซอร์ต่าง ๆ ที่เป็น Chromium Based Engine ประกอบด้วย Google Chrome, Brave, Opera และ Microsoft Edge ระวังมัลแวร์ส่วนขยายเบราว์เซอร์ตัวใหม่ที่เรียกว่า 'Rilide' ซึ่งถูกออกแบบมาให้สามารถสอดส่องกิจกรรมบนเบราว์เซอร์ ถ่ายภาพหน้าจอ ไปจนถึงการบายพาส 2FA และขโมยข้อมูลคริปโต

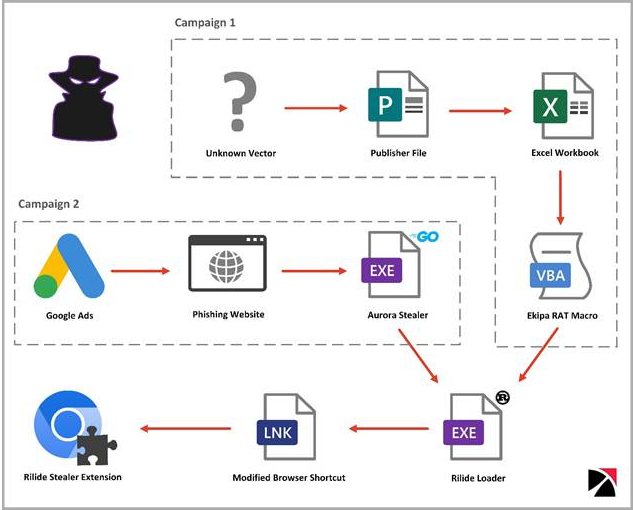

โดยนักวิจัยจาก Trustwave SpiderLabs พบว่า Rilide ได้มีการแฝงตัวในสคริปต์ส่วนขยาย Google Drive เพื่อซ่อนการตรวจสอบของ Google Chrome ซึ่งเส้นทางการแพร่มัลแวร์ของ Rilide นั้นถูกพบใน 2 รูปแบบ

- แฮกเกอร์กลุ่ม Silver Fox ป่วนเอเชียอีกครั้ง ด้วยมัลแวร์ ABCDoor ส่งผ่านทางอีเมล Phishing มุ่งดูดข้อมูลเหยื่อ

- มัลแวร์ CloudZ ใช้ประโยชน์จาก Microsoft Phone Link ดูด SMS จากคอมบริษัท

- พบมัลแวร์ Quasar Linux ล่องหนได้ มุ่งโจมตีเหล่านักพัฒนาซอฟต์แวร์

- เกมเมอร์วินเทจระวัง พบแฮกเกอร์นำเอาโปรแกรมสุดคลาสสิค DAEMON Tool มาสอดไส้มัลแวร์ Backdoor

- ScarCruft เข้าแฮกแพลตฟอร์มเกม SQGame ปล่อยมัลแวร์ BirdCall ใส่ระบบ Android และ Windows

1.มาจาก Google Ads ที่ผู้โจมตีทำการฟิชชิ่งเว็บไซต์อันตรายมาล่อเหยื่อให้ติดมัลแวร์ Aurora Stealer ก่อนที่มัลแวร์ Aurora Stealer จะมีการโหลด 'Rilide' เข้ามาติดโดยใช้ Rust loader

2.เป็นการโจมตีผ่านโทรจัน Ekipa (RAT) ซึ่งเหยื่อจะถูกฟิชชิ่งด้วยไฟล์อันตรายผ่านอีเมลก่อนที่ โทรจันตัวนี้จะมีการควบคุมจากระยะไกลให้ติดตั้งมัลแวร์ส่วนขยาย 'Rilide'

ภาพจาก Trustwave

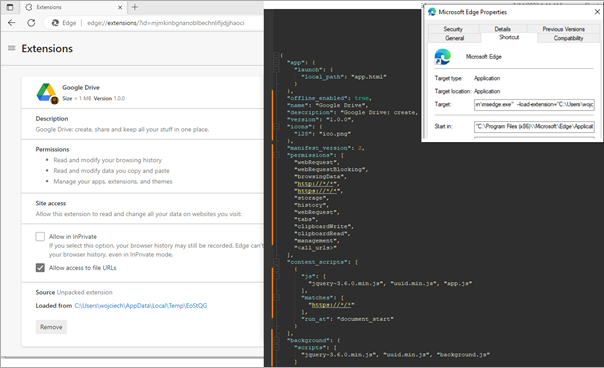

โดยเมื่อ Rilide แทรกซึมเข้ามาอยู่บนเครื่องของเหยื่อ ตัว Loader ก็จะทำการแก้ไฟล์ Extension ในระบบและฝังสคริปต์อันตรายเข้าไป อย่างภาพก็คือทำการแก้ไฟล์ส่วนเสริม Google Drive

มัลแวร์ส่วนขยาย บน Microsoft Edge (Trustwave)

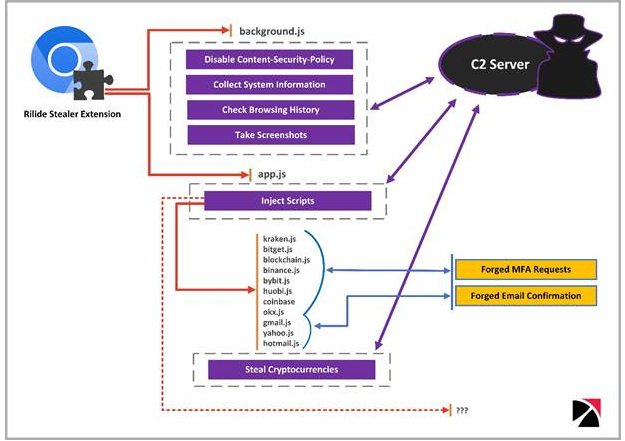

และเมื่อมัลแวร์เริ่มดำเนินการ สคริปต์คำสั่งก็จะถูกใช้ เพื่อตรวจสอบเนื้อหากิจกรรมต่าง ๆ บนเบราว์เซอร์ของเหยื่อ ไม่ว่าจะเปลี่ยนแท็บ หรือ โหลดหน้าเว็บใด ก็จะถูกเก็บข้อมูลไว้

นอกจากนี้ถ้าเว็บไซต์ปัจจุบันที่เหยื่อใช้งานอยู่ตรงกับรายการเป้าหมายของเซิร์ฟเวอร์ควบคุม (C2) มัลแวร์ส่วนขยายก็จะโหลดสคริปต์เพิ่มเติมแทรกลงในหน้าเว็บเพื่อขโมยข้อมูลจากเว็บไซต์เป้าหมาย ไม่ว่าจะเป็นเว็บไซต์ที่เกี่ยวกับการเงินทั่วไปหรือเงินดิจิทัล ไปจนถึงบัญชีอีเมล เป็นต้น

โดย Rilide นั้นสามารถที่จะปิดการใช้งาน Content Security Policy เพื่อข้ามการป้องกัน Cross-site Scripting (XSS) ของ Google Chrome และสามารถโหลดข้อมูลจากภายนอกได้อย่างอิสระ

และนอกเหนือจากที่กล่าวมาแล้ว Rilide ยังสามารถสอดส่องประวัติและการเข้าชมบนเบราว์เซอร์ ไปจนถึงสามารถจับภาพหน้าจอส่งไปยังเซิร์ฟเวอร์ควบคุมได้ด้วย

กราฟความสามารถของ Rilide

ความน่ากลัวอีกอย่างของ Rilide ก็คือระบบการเจาะ Two-Factor Authentication ที่มันสามารถจะปลอมแปลงกล่องโต้ตอบและหลอกให้เหยื่อป้อนรหัสชั่วคราวเพื่อไป Bypass ระบบป้องกัน Two-Factor Authentication ที่อยู่บนเบราว์เซอร์ได้

สมมติถ้าเหยื่อไปทำธุรกรรมออนไลน์ผ่านเบราว์เซอร์ เช่นการถอนเงินจากระบบของผู้ให้บริการ cryptocurrency มัลแวร์จะกระโดดเข้ามาขวางในช่วงเวลานั้นและดำเนินการคำขอโดยอัตโนมัติ เมื่อคุณป้อนรหัสในกล่องโต้ตอบปลอม ๆ Rilide จะใช้รหัสดังกล่าวเพื่อดำเนินการถอนเงินให้เสร็จสิ้น ไปยังกระเป๋าเงินของผู้คุกคาม และคุณก็จะพบว่าถูกดูดเงินไปไม่รู้ตัว

ทั้งหมดนี้คือความอันตรายของ Rilide ที่รายงานโดยนักวิจัยจาก Trustwave หากใครพบความผิดปกติของโค้ดบนส่วนเสริมโปรดดำเนินถอดติดตั้งด่วนถ้าไม่อยากตกเป็นเหยื่อของการโจมตีครั้งนี้

ที่มา : www.bleepingcomputer.com

คำสำคัญ »

คำสำคัญ »

|

|

งานเขียนคืออาหาร ปลายปากกา ก็คือปลายตะหลิว |

ข่าวไอทีที่เกี่ยวข้อง

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์