พบมัลแวร์ PupkinStealer มุ่งเข้าขโมยรหัสผ่าน และไฟล์บน Desktop ของผู้ใช้งาน Windows

มัลแวร์ประเภทหนึ่งที่เป็นที่นิยมของแฮกเกอร์คงจะหนีไม่พ้นประเภทเพื่อการขโมยข้อมูล หรือ Infostealer ซึ่งก็ได้มีการพัฒนาตัวใหม่ ๆ ออกมาทุกวัน และแต่ละตัวก็มีประสิทธิภาพในการขโมยและซ่อนตัวที่ซับซ้อนแตกต่างกันออกไป

จากรายงานโดยเว็บไซต์ Cyber Security News ได้กล่าวถึงการตรวจพบมัลแวร์ Infostealer ตัวใหม่ที่มีชื่อว่า PupkinStealer ซึ่งเป็นมัลแวร์ที่มุ่งเน้นกลุ่มผู้ใช้งาน Windows เพื่อขโมยรหัสผ่านต่าง ๆ, Session การใช้งานบนแอปแชท ไปจนถึงไฟล์ที่อยู่บน Desktop โดยตัวมัลแวร์จะทำการส่งต่อไปยังบอทที่แฮกเกอร์วางไว้บนแอปแชท Telegram ผ่านทาง API

- มัลแวร์ MIRAX บน Android กำลังระบาดหนักผ่านทางโฆษณาปลอม พบติดแล้วกว่าสองแสนราย

- มัลแวร์ Masjesu มุ่งเล่นงานอุปกรณ์ IoT พร้อมเลี่ยงการถูกตรวจจับจากเครือข่ายของทางรัฐ

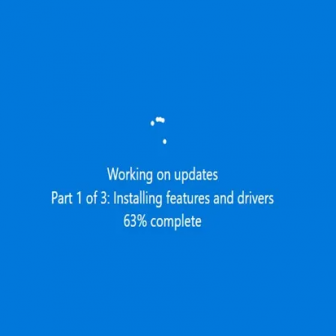

- ระวังอัปเดต Windows 11 ปลอม พลาดปุ๊บ โดนมัลแวร์ขโมยข้อมูลทันที

- ฮิตไม่เลิก ! ระวังเว็บ Claude ปลอม หลอกดาวน์โหลดรุ่นโปร แท้จริงเป็นมัลแวร์ PlugX

- แรนซัมแวร์ Qilin และ Warlock ใช้ช่องโหว่บนไดร์เวอร์ปิดเครื่องมือ EDR ได้มากกว่า 300 ตัว

ทางนักวิจัยได้เผยว่า มัลแวร์ดังกล่าวนั้นถูกเขียนขึ้นบนพื้นฐานของภาษา C# และ .NET Framework โดยมาในรูปแบบไฟล์สำหรับการรัน (Executable File) แบบ 32 Bit ขนาดเล็กแค่ 6.21 MB เท่านั้น แต่ทางทีมวิจัยได้กล่าวว่ามัลแวร์ดังกล่าวมีประสิทธิภาพในการขโมยข้อมูลในระดับที่ค่อนข้างดี ถึงแม้ระบบป้องกันการถูกวิเคราะห์โดยเครื่องมือ และผู้เชี่ยวชาญ (Anti-Analysis) อาจจะทำได้ไม่ดีเท่ากับมัลแวร์ตัวอื่นในประเภทเดียวกันก็ตาม

สำหรับข้อมูลการทำงานโดยละเอียดนั้น ทางทีมวิจับเผยว่า มัลแวร์ดังกล่าวสามารถขโมยข้อมูลได้อย่างหลากหลาย ไม่ว่าจะเป็น รหัสผ่านต่าง ๆ ที่ถูกบันทึกไว้บนเว็บเบราว์เซอร์, ไฟล์ Cookies, ข้อมูล Session ในการเข้าใช้งานแอปพลิเคชันแชทอย่าง Telegram และ Discord, ตลอดจนไฟล์บน Desktop ที่มีนามสกุลไฟล์ตามที่ถูกระบุไว้บนมัลแวร์ โดยข้อมูลที่ถูกขโมยเหล่านี้ ตัวมัลแวร์จะทำการบีบอัดในรูปแบบไฟล์ Zip ที่มีการรวมข้อมูล Metadata ของเครื่องเหยื่อต่าง ๆ เช่น ชื่อผู้เข้าใช้งาน (Username) ตลอดไปจนหมายเลข IP สาธารณะ (Public IP) และหมายเลขระบุผู้ใช้งาน (Windows Security Identifier) อีกด้วย นอกจากนั้นตัวมัลแวร์ยังมีความสามารถในการบันทึกหน้าจอเป็นภาพที่มีความละเอียดสูงถึง 1920×1080 ในรูปแบบไฟล์แบบ JPG โดยข้อมูลทั้งหมดนี้จะถูกส่งต่อไปยังบอทบน Telegram ผ่านทาง API ซึ่งบอทตัวนี้จะทำหน้าที่เป็นเซิร์ฟเวอร์ควบคุม (C2 หรือ Command and Control) ที่คอยสั่งการ และควบคุมตัวมัลแวร์

นอกจากนั้น ทางทีมวิจัยยังได้เผยรายละเอียดของมัลแวร์อีกว่า ตัวมัลแวร์นั้นสนับสนุนการทำงานบนระบบทั้งในรูปแบบ x86 และ x64 โดยมีการใช้ตัว Library ที่มีชื่อว่า Costura ในการฝังไฟล์ DLL สำหรับการทำงานของมัลแวร์ลงบนระบบของเหยื่อ แต่ตัวมัลแวร์นั้นกลับไม่ได้มีวิธีการหลบเลี่ยงการตรวจจับที่ซับซ้อนแต่แบบตัวอื่นแต่อย่างใด โดยตัวมัลแวร์จะใช้วิธีการ “ปฏิบัติงานอย่างรวดเร็ว” เพื่อหลบเลี่ยงการตรวจจับ รวมไปถึงตัวมัลแวร์นั้นก็ไม่ได้การทำงานในการฝังตัวเองเพื่อคงตัวให้ทำงานบนระบบได้ตลอดเวลา (Persistence) แต่อย่างใด

สำหรับกลุ่มที่อยู่เบื้องหลังมัลแวร์ดังกล่าวนั้น ทางทีมวิจัยคาดว่าตัวมัลแวร์นั้นเป็นฝีมือของแฮกเกอร์จากประเทศรัสเซียที่มีชื่อว่า Ardent หลังจากการวิเคราะห์ตัวโค้ดที่มีหลักฐานหลายอย่างบ่งชี้ไปยังแฮกเกอร์กลุ่มดังกล่าว รวมไปถึงการตรวจพบการใช้งานภาษารัสเซียบนตัวบอทที่อยู่บน Telegram โดยทางทีมวิจัยได้คาดว่า มัลแวร์ PupkinStealer ซึ่งมีการทำงานที่ง่าย ไม่ยุ่งยากซับซ้อนนั้น ถูกสร้างขึ้นมาเพื่อปล่อยเช่าในรูปแบบ MaaS หรือ Malware-as-a-Service ในตลาดมืด เพื่อช่วยให้แฮกเกอร์ดังกล่าวสามารถทำเงินได้อย่างรวดเร็วผ่านทางการจัดจำหน่ายดังกล่าว

ที่มา : cybersecuritynews.com

คำสำคัญ »

คำสำคัญ »

|

|

ข่าวไอทีที่เกี่ยวข้อง

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์