Asus ออกแพทซ์อัปเดต DriverHub ป้องกันแฮกเกอร์เข้าสู่ระบบผ่านทาง HTTP และไฟล์ .ini เรียบร้อยแล้ว

เวลาซื้อเครื่องคอมพิวเตอร์แบบแบรนด์มานั้น ทางแบรนด์มักจะแถมเครื่องมือต่าง ๆ ที่ทางแบรนด์พัฒนามาเพื่ออำนวยความสะดวกในการใช้งานให้กับลูกค้า แต่เครื่องมือหลายตัวนั้นก็มักจะมีจุดอ่อนให้แฮกเกอร์ใช้งานได้เช่นเดียวกัน

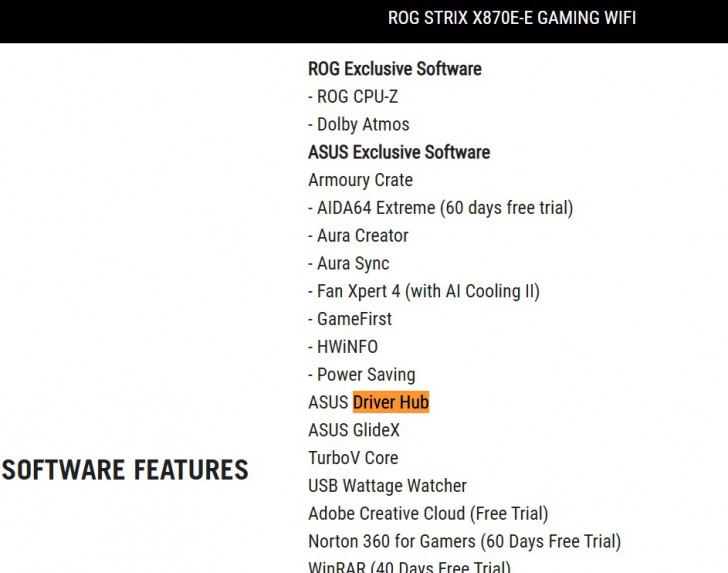

จากรายงานโดยเว็บไซต์ The Hacker News ได้กล่าวถึงการตรวจพบช่องโหว่ความปลอดภัย 2 ช่องบนซอฟต์แวร์ DriverHub ซึ่งเป็นซอฟต์แวร์ที่มากับเครื่องคอมพิวเตอร์ที่จะช่วยทำการตรวจสอบรุ่นของเมนบอร์ด (Motherboard) เพื่อทำการค้นหาไดร์เวอร์ที่จำเป็นต้องอัปเดตผ่านทางเว็บไซต์ที่ทาง Asus รวบรวมไดร์เวอร์ที่จำเป็นไว้ให้โดยเฉพาะ "driverhub.asus[.]com." เพื่อสร้างความสะดวกสบายให้กับผู้ที่ใช้งานเครื่องที่ใช้งานอยู่ ทว่า กลับมีการตรวจพบช่องโหว่ 2 ช่อง ที่ทำให้แฮกเกอร์สามารถใช้เพื่อแฮกเข้าสู่ระบบได้ นั่นคือ

- พบช่องโหว่ความปลอดภัยบนเราว์เตอร์ Asus เปิดช่องให้แฮกเกอร์รันโค้ดอันครายได้

- ไมโครซอฟท์เปิดเผย ผู้ใช้งานคอมพิวเตอร์ Asus บางรุ่น จะอัปเกรด Windows 11 เป็น 24H2 ผ่าน Windows Update ไม่ได้

- พบ Mercenary Spyware โจมตีผู้ใช้งาน iPhone กว่า 92 ประเทศ

- CosmicStrand มัลแวร์ฝังตัวในเมนบอร์ด Asus, Gigabyte รุ่นเก่า เลี่ยงการ Re-install OS ได้

- รวมรายชื่อสมาร์ทโฟน Android ที่สามารถอัปเดต Android 12 มาใช้งานได้

CVE-2025-3462

เป็นช่องโหว่ที่มีคะแนนความร้ายแรงสูงถึง 8.4 โดยเป็นช่องโหว่ในรูปแบบการยืนยันแหล่งที่มาอย่างไม่ถูกต้อง (origin validation error vulnerability) เปิดช่องให้แฮกเกอร์สามารถเข้าใช้งานฟีเจอร์ของซอฟต์แวร์ดังกล่าวได้โดยไม่ได้รับอนุญาตผ่านทางการยิง HTTP Requests ที่ถูกสร้างขึ้นมาโดยเฉพาะ

CVE-2025-3463

เป็นช่องโหว่ที่ร้ายแรงกว่าช่องโหว่ก่อนด้วยคะแนนความร้ายแรงที่สูงมากถึง 9.4 โดยเป็นช่องโหว่ประเภทยืนยันใบรับรองอย่างไม่ถูกต้องเรียบร้อย (Improper Certificate Validation) เปิดช่องให้แฮกเกอร์สามารถเข้าโจมตีระบบโดยตรงผ่านทางการยิง HTTP Requests ที่ถูกสร้างขึ้นมาเพื่อการโจมตีโดยเฉพาะได้

โดยการโจมตีนั้นจะเริ่มขึ้นด้วยการที่เหยื่อนั้นถูกแฮกเกอร์หลอกล่อให้ทำการเข้าเว็บชมเว็บไซต์ย่อย (Sub-Domain) ของ driverhub.asus[.]com (เช่น driverhub.asus.com..com) เพื่อให้ฟีเจอร์ UpdateApp ของ DriverHub ทำการดาวน์โหลดและรันไฟล์ "AsusSetup.exe" ซึ่งเป็นเครื่องมือที่จะทำการรันไฟล์ใด ๆ ก็ได้ที่อยู่บนโดเมนปลอม ซึ่งตัวไฟล์นั้นจะถูกสั่งให้อ่านข้อมูลที่อยู่บนไฟล์ AsusSetup.ini จากโดเมนปลอม โดยปกติแล้วเครื่องมือดังกล่าวจะทำการอ่านไฟล์นี้อย่างเป็นปกติอยู่แล้วเพราะเป็นไฟล์ที่บรรจุข้อมูล Metadata ของไดร์เวอร์ต่าง ๆ ที่จำเป็นไว้อยู่ แต่ว่าตัวไฟล์ปลอมนี้กลับบรรจุข้อมูลของ "SilentInstallRun" ซึ่งเป็นตัวที่จะนำไปสู่การดาวน์โหลดมัลแวร์ที่มาในคราบของอัปเดตไดร์เวอร์มาติดตั้งลงบนเครื่องของเหยื่อ

ภาพจาก : https://www.asus.com/support/faq/1053934/

แต่สำหรับผู้ที่ใช้งานซอฟต์แวร์ดังกล่าวอยู่นั้นไม่จำเป็นต้องกังวล เนื่องจากทาง Asus ทราบถึงการมีอยู่ของช่องโหว่ดังกล่าวและได้ทำการปล่อยอัปเดตของเดือนพฤษภาคมมาเพื่อทำการอุดช่องโหว่ทั้ง 2 เป็นที่เรียบร้อยแล้ว และในขณะนี้ยังไม่มีรายงานว่าแฮกเกอร์ทำการใช้ช่องโหว่ดังกล่าวเพื่อโจมตีผู้ใช้งานในขณะนี้แต่อย่างใด

ที่มา : thehackernews.com

คำสำคัญ »

คำสำคัญ »

|

|

ข่าวไอทีที่เกี่ยวข้อง

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์