แฮกเกอร์ใช้โฆษณาปลอมบน Google ขโมยบัญชีโฆษณา Google Ads ของเหยื่อที่หลงเชื่อ

การยิงโฆษณาบน Google ด้วยเครื่องมืออย่าง Google Ads นั้นเป็นเครื่องมือทางการตลาดที่เป็นที่นิยมมากของธุรกิจต่าง ๆ แต่ในทางตรงกันข้ามนั้น ระยะหลังแฮกเกอร์ก็ได้นำเอาวิธีนี้เข้ามาใช้มากเช่นกัน

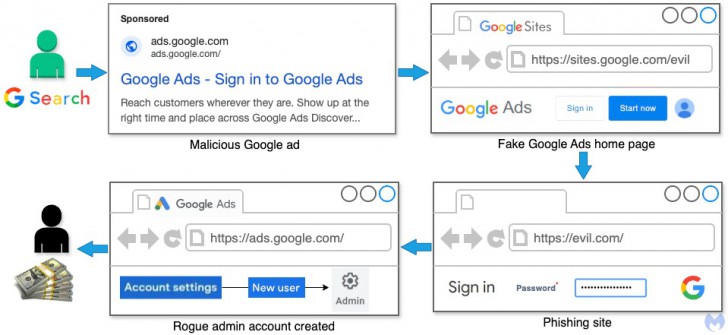

จากรายงานโดยบริษัทผู้พัฒนาเครื่องมือต่อต้านมัลแวร์ชื่อดัง Malwarebytes ได้ออกรายงานเตือนภัยถึงการมาของปฏิบัติการก่อการร้ายทางไซเบอร์ในรูปใหม่ผ่านการใช้โฆษณาปลอมบน Google เพื่อหลอกผู้ใช้งานเข้ามาบนเว็บไซต์ Google Ads ปลอมที่ทางแฮกเกอร์ได้วางเอาไว้แล้วหลอกขอชื่อผู้ใช้งาน (Username) และรหัสผ่าน (Password) จากเหยื่อ ซึ่งจะส่งผลให้บัญชี Google Ads ที่เหยื่อใช้งานอยู่นั้นโดนขโมยเพื่อไปใช้งานในการลงโฆษณาหลอกลวงหาเหยื่อรายใหม่ต่อในที่สุด

- Chrome เวอร์ชัน Android เปิดโอกาสให้ผู้ใช้ แชร์บริเวณแถบที่อยู่ แทนโลเคชันแบบตรงเป๊ะได้

- มัลแวร์ CloudZ ใช้ประโยชน์จาก Microsoft Phone Link ดูด SMS จากคอมบริษัท

- ScarCruft เข้าแฮกแพลตฟอร์มเกม SQGame ปล่อยมัลแวร์ BirdCall ใส่ระบบ Android และ Windows

- ข่าวร้ายชาววินเทจ ตั้งแต่กันยายนนี้เป็นต้นไป ผู้ใช้งาน Android 5.0 หรือต่ำกว่าจะใช้ Whatsapp ไม่ได้อีกต่อไป

- ผู้ใช้งาน Android ระวัง! พบมัลแวร์ Morpheus ตีเนียนจนคล้ายอัปเดตทั่วไป หลอกลวงผู้ใช้งานให้ติดกับ

ซึ่งจากการตรวจสอบโดยทางทีมวิจัยได้พบว่า โฆษณาดังกล่าวนั้นก็เป็นการใช้บัญชีของเหยื่อที่บัญชีถูกแฮกเพื่อนำมาใช้งานก่อนหน้านั้นเช่นเดียวกัน จากการตรวจชอบชื่อของผู้ลงโฆษณาแล้วพบว่ามีทั้งชื่อบุคคลทั่วไปและชื่อธุรกิจที่มีความหลากหลายมาก ซึ่งบัญชีเหล่านี้มีแหล่งที่มาจากหลากหลายประเทศทั่วโลก โดยโฆษณาปลอมเหล่านี้จะมีการใช้ที่อยู่ URL ที่ปรากฏให้ผู้ชมโฆษณาได้เห็นว่า ads.google.com พร้อมคำโฆษณาที่ชวนเชื่อว่าเป็นการเข้าใช้งาน Google Ads จริง ๆ อย่างเช่น “Google Ads Sign Up” “Google Ads” เป็นต้น แต่เมื่อกดเข้าไปแล้วภายในกลับเป็นเว็บไซต์ทำเหมือน ที่ใช้บริการ Hosting ของทาง Google โดย URL จะขึ้นต้นว่า sites.google.com พร้อมปุ่มที่จะพาเหยื่อไปยังเว็บปลอมปลายทางที่มากับแบบฟอร์มล็อกอินเข้าบัญชี Google ปลอม ซึ่งจะนำไปสู่การขโมยบัญชี Google (และบัญชี Google Ads ถ้าตัวเหยื่อมีการลงทะเบียนไว้ก่อนหน้าแล้ว)

ภาพจาก : https://www.malwarebytes.com/blog/news/2025/01/the-great-google-ads-heist-criminals-ransack-advertiser-accounts-via-fake-google-ads

ทางทีมวิจัยได้สันนิษฐานไว้ว่า กลุ่มผู้ที่อยู่เบื้องหลังขโมยบัญชี Google ครั้งใหญ่นี้นั้นมีอยู่ด้วยกัน 2 กลุ่ม หลังจากการตรวจสอบในส่วนของสคริปท์ที่ทางกลุ่มแฮกเกอร์ใช้ โดยกลุ่มหนึ่งที่ใช้ภาษาโปรตุเกสเป็นหลักนั้นเป็นกลุ่มแฮกเกอร์จากประเทศบราซิล ที่อยู่เบื้องหลังโฆษณา Google Ads ปลอมมากกว่า 50 ตัว และอีกกลุ่มนั้นเป็นแฮกเกอร์จากฮ่องกง แต่จากรูปแบบการใช้ภาษาจีนนั้นทางทีมวิจัยสันนิษฐานว่า เบื้องหลังที่แท้จริงอาจจะมาจากกลุ่มแฮกเกอร์กลุ่มใหญ่ในประเทศจีนอีกทีมหนึ่ง

นอกจากนั้นแล้ว ทางทีมวิจัยยังได้ตรวจพบแคมเปญการขโมยบัญชีอีกแคมเปญหนึ่งที่มีรูปแบบการหลอกลวงที่แตกต่างออกไป ด้วยการใช้ URL เว็บไซต์ปลอมโดยตรง (อย่างเช่น ads-goo[.]click) และแทนที่จะใช้การโฆษณาโดยอิงเครื่องมือ Google Ads ทางทีมแฮกเกอร์กลับใช้โฆษณาหลอกว่าเป็นการเข้าใช้งานผลิตภัณฑ์อื่นอย่าง Google Authenticator แทน ซึ่งทางทีมวิจัยยังไม่มีข้อมูลที่ชัดเจนมากนักว่ากลุ่มแฮกเกอร์ที่อยู่เบื้องหลังนั้นมาจากประเทศใด แต่มีการคาดการณ์ว่าอาจมาจากประเทศแถบยุโรปตะวันออก

ทางทีมวิจัยยังได้ให้ข้อมูลเว็บไซต์อันตรายจากแคมเปญนี้ที่ผู้ใช้งานควรระมัดระวังตัวอีกด้วย โดยรายชื่อเว็บไซต์นั้นมีดังนี้

เว็บไซต์ Google Sites ปลอม

- sites[.]google[.]com/view/ads-goo-vgsgoldx

- sites[.]google[.]com/view/ads-word-cmdw

- sites[.]google[.]com/view/ads-word-makt

- sites[.]google[.]com/view/ads-word-whishw

- sites[.]google[.]com/view/ads-word-wwesw

- sites[.]google[.]com/view/ads-word-xvgt

- sites[.]google[.]com/view/ads3dfod6hbadvhj678

- sites[.]google[.]com/view/adwoord

- sites[.]google[.]com/view/aluado01

- sites[.]google[.]com/view/ap-rei-pandas

- sites[.]google[.]com/view/appsd-adsd

- sites[.]google[.]com/view/asd-app-goo

- sites[.]google[.]com/view/connectsing/addss

- sites[.]google[.]com/view/connectsingyn/ads

- sites[.]google[.]com/view/entteraccess

- sites[.]google[.]com/view/exercitododeusvivo

- sites[.]google[.]com/view/fjads

- sites[.]google[.]com/view/goitkm/google-ads

- sites[.]google[.]com/view/hdgstt

- sites[.]google[.]com/view/helpp2k

- sites[.]google[.]com/view/hereon/1sku4yf

- sites[.]google[.]com/view/hgvfvd

- sites[.]google[.]com/view/joaope-defeijao

- sites[.]google[.]com/view/jthsjd

- sites[.]google[.]com/view/logincosturms/ads

- sites[.]google[.]com/view/logins-words-officails

- sites[.]google[.]com/view/logins-words-officsdp

- sites[.]google[.]com/view/maneirionho

- sites[.]google[.]com/view/marchatrasdemarcha

- sites[.]google[.]com/view/newmanage/page

- sites[.]google[.]com/view/one-vegas

- sites[.]google[.]com/view/one-vegasw

- sites[.]google[.]com/view/onvg-ads-word

- sites[.]google[.]com/view/oversmart/new

- sites[.]google[.]com/view/pandareidel

- sites[.]google[.]com/view/polajdasod6hbad

- sites[.]google[.]com/view/ppo-ads

- sites[.]google[.]com/view/quadrilhadohomemtanacasakaraio

- sites[.]google[.]com/view/ricobemnovinhos

- sites[.]google[.]com/view/s-ad-offica

- sites[.]google[.]com/view/s-wppa

- sites[.]google[.]com/view/sdawjj

- sites[.]google[.]com/view/semcao

- sites[.]google[.]com/view/sites-gb

- sites[.]google[.]com/view/soarnovo

- sites[.]google[.]com/view/so-ad-reisd

- sites[.]google[.]com/view/spiupiupp-go

- sites[.]google[.]com/view/start-smarts

- sites[.]google[.]com/view/start-smarts/homepage/

- sites[.]google[.]com/view/umcincosetequebratudo

- sites[.]google[.]com/view/vewsconnect

- sites[.]google[.]com/view/vinteequatroporquarenta

- sites[.]google[.]com/view/xvs-wods-ace

- sites[.]google[.]com/view/zeroumnaoezerodois

- sites[.]google[.]com/view/zeroumonlinecomosmp

เว็บไซต์หลอกลวง

- account-costumers[.]site

- account-worda-ads[.]benephica[.]com

- account-worda-ads[.]cacaobliss[.]pt

- account[.]universitas-studio[.]es

- accounts-ads[.]site

- accounts[.]google[.]lt1l[.]com

- accounts[.]goosggles[.]com

- accounts[.]lichseagame[.]com

- accousnt-ads[.]tmcampos[.]pt

- accousnt[.]benephica[.]pt

- accousnt[.]hyluxcase[.]me

- accousnt[.]whenin[.]pt

- ads-goo[.]click

- ads-goog[.]link

- ads-google[.]io-es[.]com

- ads-overview[.]com

- ads1.google.lt1l.com

- ads1[.]google[.]veef8f[.]com

- adsettings[.]site

- adsg00gle-v3[.]vercel[.]app

- adsgsetups[.]shop

- advertsing-acess[.]site

- advertsing-v3[.]site

- as[.]vn-login[.]shop

- benephica[.]pt

- cacaobliss[.]pt

- colegiopergaminho[.]pt

- docs-pr[.]top

- tmcampos[.]pt

- vietnamworks[.]vn-login[.]shop

ที่มา : www.malwarebytes.com

คำสำคัญ »

คำสำคัญ »

|

|

ข่าวไอทีที่เกี่ยวข้อง

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์