ตรวจพบมัลแวร์เรียกค่าไถ่ NotLockBit โจมตี macOS ที่ใช้ชิป Intel หรือมี Resetta Emulation อยู่

LockBit นั้นอาจเป็นชื่อมัลแวร์สำหรับการเรียกค่าไถ่ หรือ แรนซัมแวร์ (Ransomware) ที่ผู้ใช้งานระบบปฏิบัติการ Windows คุ้นเคยกันมาอย่างยาวนาน แต่ในปัจจุบันแฮกเกอร์สามารถทำการเรียกค่าไถ่ผู้ใช้งานระบบ macOS ได้แล้ว ด้วยมัลแวร์ที่มีชื่อสุดกวน ราวกับล้อเลียนกับมัลแวร์ชื่อดังนี้

จากรายงานโดยบริษัท Sentinel One ซึ่งเป็นบริษัทผู้เชี่ยวชาญด้านการพัฒนาเครื่องมือต่อต้านมัลแวร์ ได้รายงานถึงการตรวจพบแรนซัมแวร์ตัวใหม่ที่มีประสิทธิภาพในการเข้าครอบงำเครื่องของเหยื่อที่ใช้ระบบปฏิบัติการ macOS ซึ่งเป็นหนึ่งในระบบปฏิบัติการที่มีความแข็งแกร่งในการต้านทานมัลแวร์ตัวหนึ่ง โดยแรนซัมแวร์ตัวดังกล่าวนั้นมีชื่อว่า macOS.NotLockBit ซึ่งเป็นการล้อเลียนไปกับแรนซัมแวร์ LockBit ที่โด่งดังจากการก่อปัญหาให้กับผู้ใช้งาน Windows มาอย่างยาวนาน

- อะไรกัน ? ระบบป้องกันภัย macOS มองแอป ChatGpt เป็นมัลแวร์แล้วจับโยนใส่ถังขยะ

- ตรวจพบแคมเปญ ClickFix ตัวใหม่ มุ่งเล่นงานกลุ่มผู้ใช้งาน macOS ที่เสิร์ชหาวิธีแก้ปัญหาระบบ

- MEXC เตือน ! ตรวจพบมัลแวร์บน macOS ตัวใหม่ มุ่งหน้าขโมยเหรียญคริปโตจากกระเป๋า

- ทีม Bybit ใช้ AI ตรวจแคมเปญปล่อยมัลแวร์ Amos จนทะลุปรุโปร่งด้วยวิธีการวิศวกรรมย้อนกลับ

- แฮกเกอร์เกาหลีเหนือสร้างมัลแวร์ macOS ตัวใหม่สำเร็จ แต่ช่อง Telegram ของทางกลุ่มถูกแฮกไปแล้ว

โดยแรนซัมแวร์ตัวดังกล่าวนั้นถูกตรวจพบโดยบริษัท Trend Micro ซึ่งเป็นอีกหนึ่งบริษัทชื่อดังในด้านการพัฒนาซอฟต์แวร์แอนตี้ไวรัส ได้ออกมาเปิดเผยข้อมูลในเชิงเทคนิคของมัลแวร์ตัวดังกล่าวว่า แรนซัมแวร์ตัวนี้ถูกสร้างขึ้นด้วยภาษา Go และถูกปล่อยแพร่กระจายในรูปแบบไฟล์ x86_64 binary ซึ่งเป็นไฟล์ที่สามารถรันได้บนเครื่องแมคที่ใช้งานชิป Intel Macs หรือ Apple Silicon ที่มาพร้อมกับซอฟต์แวร์ Resetta Emulation เท่านั้น

ซึ่งเมื่อตัวแรนซัมแวร์ถูกติดตั้งลงเครื่องแล้ว ในขั้นแรกตัวแรนซัมแวร์จะทำการเก็บข้อมูลระบบของเหยื่อด้วยการอ่าน Property List File (/System/Library/CoreServices/SystemVersion.plist) เพื่อทำการเก็บข้อมูลของตัวระบบปฏิบัติการ, อ่านไฟล์ sysctl hw.machine เพื่อเก็บข้อมูลเกี่ยวกับสถาปัตยกรรมเชิงระบบต่าง ๆ และอ่านไฟล์ sysctl kern.boottime เพื่อเก็บข้อมูลการบูทเครื่องครั้งล่าสุด

ภาพจาก : https://www.sentinelone.com/blog/macos-notlockbit-evolving-ransomware-samples-suggest-a-threat-actor-sharpening-its-tools/

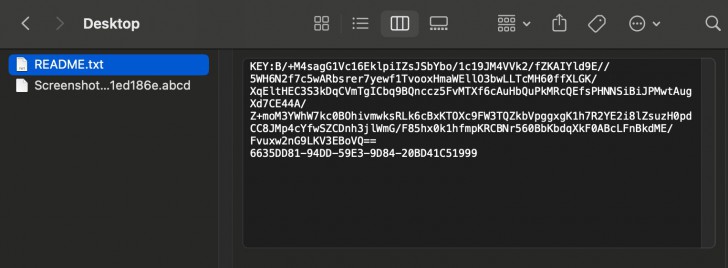

หลังจากนั้นตัวแรนซัมแวร์ก็จะเริ่มทำการเข้ารหัสไฟล์ต่าง ๆ ที่อยู่บนเครื่องของเหยื่อ ซึ่งหลังจากที่เข้ารหัสไฟล์ให้อยู่ในรูปแบบสกุล .abcd เสร็จเรียบร้อยแล้ว ตัวแรนซัมแวร์ก็จะทำการเขียน Master Key ไว้ในไฟล์ README.txt ใส่ไว้บนแต่ละโฟลเดอร์ของไฟล์ที่ถูกเข้ารหัส แล้วทำการเปลี่ยน Wallpaper ของเครื่องเหยื่อให้เป็น Wallpaper ที่มีแบนเนอร์โลโก้ LockBit 2.0 พร้อมคำขู่จากทางแฮกเกอร์ โดยจากการที่ทีมวิจัยได้ทำการสำรวจไฟล์ Binary ของตัวแรนซัมแวร์ได้พบว่า ทางแฮกเกอร์ได้มีการฝัง Public Key ไว้ในส่วนของ Magic Header ซึ่งหมายความว่าวิธีการเข้ารหัสอาจเป็นแบบ Asymmetric Encryption (การเข้ารหัสแบบที่ต้องใช้กุญแจ 2 ดอกเพื่อถอดรหัส คือ การใช้ Public Key และ Private Key ร่วมกัน) ทำให้เป็นไปไม่ได้ที่จะทำการถอดรหัสไฟล์ที่ถูกล็อกเข้ารหัสไว้ ถ้าไม่มี Private Key ที่ทางแฮกเกอร์ได้ถืออยู่เป็นประกัน

ภาพจาก : https://www.sentinelone.com/blog/macos-notlockbit-evolving-ransomware-samples-suggest-a-threat-actor-sharpening-its-tools/

แหล่งข่าวนั้นไม่ได้ระบุว่าการแฮกเกอร์ใช้วิธีการใดในการแพร่กระจายมัลแวร์ดังกล่าว ดังนั้น ทางทีมข่าวขอให้ผู้อ่านมีความระมัดระวังในการรับไฟล์จากคนแปลกหน้า รวมทั้งพิจารณาทุกครั้งก่อนที่จะทำการอนุมัติให้ไฟล์ที่ไม่คุ้นเคยสามารถทำงานบนเครื่องได้

ที่มา : www.sentinelone.com

คำสำคัญ »

คำสำคัญ »

|

|

ข่าวไอทีที่เกี่ยวข้อง

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์