กลุ่มแฮกเกอร์ RomCom ใช้ช่องโหว่ Zero-Day บน Microsoft Office ปล่อยแรนซัมแวร์

Microsoft Office ชื่อนี้อาจเป็นที่คุ้นเคยกันเป็นอย่างดี เนื่องจากการเป็นซอฟต์แวร์สำหรับการใช้งานในออฟฟิศที่ถูกใช้งานกันตั้งแต่ทำรายงานของนักเรียน ไปจนถึงงานระดับสูงในบริษัทต่าง ๆ ด้วยการที่มีผู้ใช้งานมากนี่เองทำให้มีการแสวงหาช่องโหว่เพื่อใช้งานในเชิงลบโดยกลุ่มแฮกเกอร์ต่าง ๆ มากเป็นเงาตามตัวเช่นกัน

จากรายงานข่าวโดยเว็บไซต์ Cyber Security News ทางทีมวิจัยจาก Fortinet บริษัทผู้พัฒนาโซลูชันด้านความปลอดภัยไซเบอร์สำหรับองค์กร ได้ออกมารายงานถึงการตรวจพบการใช้งานช่องโหว่ระดับ Zero-Day (ช่องโหว่ที่เกิดขึ้นระหว่างการพัฒนาซอฟต์แวร์) โดยกลุ่มแฮกเกอร์ RomCom จากประเทศรัสเซีย ที่เป็นที่รู้จักในอีกชื่อหนึ่งว่า Storm-0978 โดยกลุ่มดังกล่าวนั้นใช้ช่องโหว่ Zero-Day ดังกล่าวเพื่อการรันแรนซัมแวร์ของกลุ่มตนลงบนระบบของเหยื่อ โดยแฮกเกอร์นั้นจะมุ่งเน้นไปที่การโจมตีในระดับอุตสาหกรรมต่าง ๆ เป็นหลัก เช่น อุตสาหกรรมด้านสุขภาพ, ก่อสร้าง, คอลเซ็นเตอร์, ซอฟต์แวร์, การท่องเที่ยว เป็นต้น

- ไมโครซอฟท์คอนเฟิร์ม อัปเดต Windows ของเดือนเมษายน สามารถทำให้การสำรองข้อมูลล้มเหลวได้

- ไมโครซอฟท์รับแล้วว่า บั๊ก "Restart and Shut Down Loop" บน Windows 10 และ 11 มีอยู่จริง

- มัลแวร์ CloudZ ใช้ประโยชน์จาก Microsoft Phone Link ดูด SMS จากคอมบริษัท

- เกมเมอร์วินเทจระวัง พบแฮกเกอร์นำเอาโปรแกรมสุดคลาสสิค DAEMON Tool มาสอดไส้มัลแวร์ Backdoor

- ScarCruft เข้าแฮกแพลตฟอร์มเกม SQGame ปล่อยมัลแวร์ BirdCall ใส่ระบบ Android และ Windows

ช่องโหว่ดังกล่าวนั้นมีชื่อว่า CVE-2023-36884 ซึ่งเป็นช่องโหว่ที่ใช้ประโยชน์จากการวางโค้ดบนไฟล์ที่สำหรับใช้เปิดบนซอฟต์แวร์ต่าง ๆ บน Microsoft Office เพื่อรันโค้ดจากระยะไกล (RCE หรือ Remote Code Execution) จากแหล่งข่าวนั้นแฮกเกอร์จะใช้วิธีการหลอกเหยื่อด้วยการส่งอีเมล Phishing เพื่อหลอกให้เหยื่อทำการเปิดไฟล์ขึ้นมาแล้วทำการรันโค้ดที่แฝงไว้อยู่ นอกจากการใช้อีเมลแล้ว ยังมีรายงานว่า แฮกเกอร์ยังมีการซื้อเส้นทางการเข้าสู่ระบบจากโบรกเกอร์ที่เรียกว่า Initial Access Broker หรือ IAB ซึ่งเป็นกลุ่มผู้เชี่ยวชาญด้านการแฮกเพื่อเปิดช่องเข้าสู่ระบบปลายทางอีกด้วย

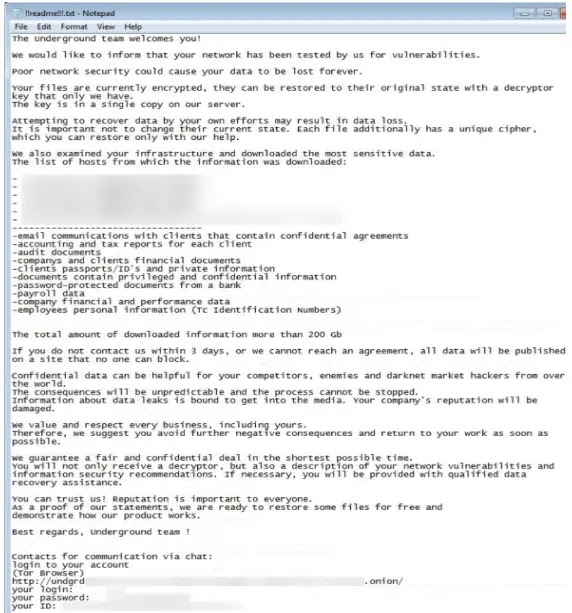

สำหรับแรนซัมแวร์ RomCom ที่แฮกเกอร์ทำการฝังลงระบบนั้น ทางทีมวิจัย Fortinet ได้ระบุว่า แรนซัมแวร์ดังกล่าวนั้นจะเชื่อมต่อกับเซิร์ฟเวอร์ควบคุมผ่านระบบ RemoteDesktop/TerminalServer อยู่ใน Session เป็นเวลา 14 วัน ตามเส้นตายการจ่ายเงินที่ตัวแรนซัมแวร์วางเอาไว้ นอกจากนั้นแล้วตัวแรนซัมแวร์ยังมีความสามารถในการลบร่องรอยของตัวเองออกทั้งตัวไฟล์แรนซัมแวร์ และข้อมูลที่อยู่บน Windows Event Log เพื่อปกปิดร่องรอยด้วยการรันสคริปท์ผ่านไฟล์ temp.cmd อีกทั้งยังมีการวางไฟล์ “!!readme!!!.txt” ซึ่งเนื้อหาโดยรวมเป็นการขู่บังคับให้เหยื่อชำระเงินค่าไถ่เพื่อรับตัวถอดรหัสไฟล์โดยถ้ามีความพยายามกู้ไฟล์เอง ไฟล์จะโดยลบถาวรอีกด้วย

ภาพจาก : https://cybersecuritynews.com/romcom-office-0-day-ransomware/

ปัจจุบันการโจมตีของกลุ่มแรนซัมแวร์ดังกล่าวนั้นทางแหล่งข่าวระบุว่ากำลังแพร่กระจายในประเทศ ไต้หวัน, เกาหลีใต้, ฝรั่งเศส, สหรัฐอเมริกา, สเปน, สโลวาเกีย, แคนาดา, และประเทศที่ใกล้ไทยมากอย่าง สิงคโปร์ ถึงแม้จะยังไม่มีข่าวการแพร่กระจายของแรนซัมแวร์ดังกล่าวในไทย แต่หน่วยงานต่าง ๆ ก็ไม่ควรประมาท ทางทีมข่าวขอให้หมั่นอัปเดตซอฟต์แวร์ต่าง ๆ ที่ใช้งานอย่างสม่ำเสมอ และวางมาตรการการทำงานอย่างเข้มงวด เพื่อลดความเสี่ยงที่อาจเกิด

ที่มา : cybersecuritynews.com , nvd.nist.gov

คำสำคัญ »

คำสำคัญ »

|

|

ข่าวไอทีที่เกี่ยวข้อง

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์