พบช่องโหว่ Zero-Day บน WPS Office เวอร์ชัน Windows เปิดทางแฮกเกอร์ปล่อยมัลแวร์ลงเครื่อง

ซอฟต์แวร์ประเภทการใช้งานในออฟฟิศ หรือ Office Suite นั้นถ้ากล่าวถึงแบรนด์ที่ดังที่สุดคงไม่พ้น Microsoft Office แต่หลายองค์กรก็มีเหตุผลแตกต่างกันออกไปที่จะไม่ใช้เจ้านี้ แต่ไปใช้ทางเลือกอื่นแทน เช่น Google Workspace หรือ WPS Office ซึ่งตัวหลังนั้นถูกพัฒนาโดยบริษัทจากประเทศจีน และกำลังมีช่องโหว่ที่เป็นประเด็นอยู่ในปัจจุบัน

จากรายงานโดยเว็บไซต์ Bleeping Computer ได้รายงานถึงการตรวจพบพฤติกรรมการโจมตีระบบของกลุ่มแฮกเกอร์ที่เชี่ยวชาญด้านการสอดแนมผ่านทางไซเบอร์จากเกาหลีใต้ที่มีชื่อว่า APT-C-60 ซึ่งกลุ่มดังกล่าวได้ใช้ประโยชน์จากช่องโหว่ที่เกิดขึ้นระหว่างการพัฒนาซอฟต์แวร์ หรือ Zero-Day ที่เกิดขึ้นบนซอฟต์แวร์สำหรับการใช้งานในออฟฟิศ WPS Office ซึ่งเป็นผลิตภัณฑ์ของบริษัท Kingsoft จากประเทศจีน ที่ได้รับความนิยมอย่างสูงในทวีปเอเชีย มีผู้ใช้งานมากกว่า 500 ล้านรายทั่วโลก

ซึ่งช่องโหว่ดังกล่าวนั้นมีชื่อว่า CVE-2024-7262 ซึ่งเกิดขึ้นจากข้อผิดพลาดในการจัดการ Custom Protocol โดยเฉพาะส่วนที่ขึ้นต้นด้วย 'ksoqing://' โดย Protocol ดังกล่าวจะเป็นการอนุญาตให้สามารถรันแอปพลิเคชันผ่าน URLs ที่ถูกสร้างขึ้นมาเป็นพิเศษที่ปรากฎอยู่บนไฟล์เอกสารได้ โดยข้อผิดพลาดในการยืนยันความถูกต้องของ URLs ที่กล่าวมาข้างต้นนั้น เปิดโอกาสให้แฮกเกอร์สามารถสร้าง Hyperlinks พิเศษเพื่อรันโค้ดที่ไม่ได้รับอนุญาตได้

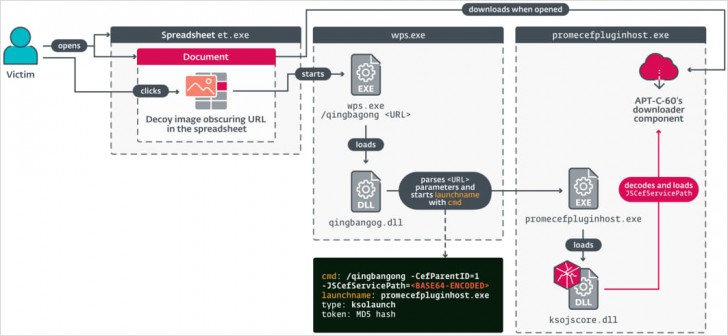

โดยช่องโหว่ดังกล่าวนั้น แฮกเกอร์กลุ่ม APT-C-60 ได้นำไปใช้โดยการสร้างไฟล์สเปรดชีท (ในรูปแบบไฟล์ MHTML) ที่ฝัง Hyperlinks อันตรายไว้ใต้รูปที่ทางแฮกเกอร์แปะไว้เป็นตัวหลอกล่อให้เหยื่อกด ซึ่งหลังจากเหยื่อได้เผลอกดลงไปนั้นเอง ตัวลิงก์ก็จะใช้ช่องโหว่เพื่อสั่งการให้รันไฟล์ Plugin ที่มีชื่อว่า promecefpluginhost.exe ขึ้นมา โดย Plugin ดังกล่าวก็จะทำการสั่งโหลดไฟล DLL ที่เป็นมัลแวร์นกต่อที่ถูกฝังเอาไว้ใน URLs ดังกล่าว โดยไฟล์นั้นมีชื่อว่า ksojscore.dll ขึ้นมา และตัวไฟล์ DLL ก็จะทำการเชื่อมต่อกับเซิร์ฟเวอร์ควบคุม (C2 หรือ Command and Control) เพื่อทำการดาวน์โหลดไฟล์ TaskControler.dll ซึ่งเป็นมัลแวร์ตัวจริงที่มีชื่อว่า SplyGlance โดยมัลแวร์ตัวนี้จะเป็นมัลแวร์ประเภทเปิดประตูหลังของระบบ (Backdoor) เพื่อให้แฮกเกอร์สามารถเจ้ามาสอดส่องการทำงาน หรือเข้ามาทำการควบคุมระบบได้ โดยช่องโหว่นี้จะส่งผลกระทบต่อผู้ที่ใช้งาน WPS Office สำหรับ Windows เวอร์ชันตั้งแต่ 12.2.0.13110 ถึง 12.1.0.16412

ภาพจาก : https://www.bleepingcomputer.com/news/security/apt-c-60-hackers-exploited-wps-office-zero-day-to-deploy-spyglace-malware/

นอกจากนั้นทาง ESET บริษัทผู้พัฒนาซอฟต์แวร์แอนตี้ไว้รัสชื่อดังซึ่งเป็นผู้ค้นพบช่องโหว่ดังกล่าว ยังได้ค้นพบอีกช่องโหว่หนึ่งระหว่างที่ทำการวิจัยช่องโหว่ที่กล่าวมาข้างต้น โดยช่องโหว่นี้มีชื่อว่า CVE-2024-7263 ซึ่งมีการทำงานที่เหมือนกันกับช่องโหว่ตัวก่อน โดยช่องโหว่ตัวใหม่ที่ถูกค้นพบนี้จะส่งผลกระทบต่อผู้ใช้งาน WPS Office สำหรับ Windows เวอร์ชันตั้งแต่ 12.2.0.13110 ถึง 12.2.0.17115 ซึ่งหมายความว่า ถ้าแฮกเกอร์ไม่สามารถใช้งานช่องโหว่ตัวก่อนได้ แฮกเกอร์ก็ยังสามารถใช้ช่องโหว่ตัวนี้ได้ ถ้าเวอร์ชันของ WPS Office นั้นยังเป็น 12.2.0.17115 อยู่หรือต่ำกว่า

แต่ข่าวดีก็คือ ทาง Kingsoft ซึ่งเป็นผู้พัฒนาซอฟต์แวร์ WPS Office ได้รับทราบถึงปัญหาดังกล่าวแล้ว และได้ทำการออกอัปเดต 12.2.0.17119 ในช่วงเดือนพฤษภาคมที่ผ่านมาเพื่ออุดช่องโหว่ดังกล่าว โดยถ้าผู้ใช้หรือองค์กรใดถ้ายังไม่ได้ทำการอัปเดตเป็นเวอร์ชันล่าสุดให้ทำการอัปเดตโดยด่วนเพื่อความปลอดภัยของตัวระบบและข้อมูลภายใน

ที่มา : www.bleepingcomputer.com , nvd.nist.gov , nvd.nist.gov

คำสำคัญ »

คำสำคัญ »

|

|

ข่าวไอทีที่เกี่ยวข้อง

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์