พบช่องโหว่บน WebOS ใน TV ของ LG ร้ายแรงระดับแฮกเกอร์สามารถใช้เพื่อเข้ายึดครอง ควบคุมเครื่องได้

โทรทัศน์ในยุคใหม่ หรือที่เรียกว่า Smart TV นั้นไม่ได้เป็นเพียง TV แบบเปิดแล้วใช้รับสัญญาณได้อย่างเดียวอีกต่อไปแล้ว แต่เป็น TV ที่มีการนำเอาระบบปฏิบัติการ หรือ OS ในแบบต่าง ๆ เข้ามาใช้ในการจัดการให้ทำงานได้หลากหลาย แต่ด้วยการที่มีระบบ OS อยู่บนเครื่อง ก็เป็นอีกช่องทางหนึ่งให้แฮกเกอร์สามารถใช้งานในการเข้าควบคุมเครื่องได้

จากรายงานโดยเว็บไซต์ Cyber Security News ได้กล่าวถึงการตรวจพบช่องโหว่บน WebOS ซึ่งเป็นระบบปฏิบัติการที่ถูกพัฒนาขึ้นโดย LG บริษัทยักษ์ใหญ่ด้านเครื่องใช้ไฟฟ้าจากประเทศเกาหลีใต้ โดย OS ตัวนี้นั้นจะถูกใช้งานบนโทรทัศน์ประเภท Smart TV ของทางแบรนด์ ซึ่งช่องโหว่ดังกล่าวพบว่าส่งผลต่อโทรทัศน์รุ่น LG WebOS 43UT8050 โดยตัวช่องโหว่นั้นเปิดโอกาสให้แฮกเกอร์ที่อยู่บนระบบเครือข่ายท้องถิ่น (Local Network) สามารถเข้าถึงสิทธิ์การควบคุมเครื่องในระดับสูงสุด หรือ Root ได้ ส่งผลให้แฮกเกอร์สามารถที่จะทำการติดตั้งมัลแวร์เพื่อเข้าควบคุมเครื่องได้อย่างเสร็จสรรพในท้ายที่สุด

- Nvidia ประกาศ GeForce Now จะสนับสนุนการสตรีมมิ่งความละเอียดระดับ 4K 120 บน TV ของ LG บางรุ่น

- วิธีหลอกลวงแห่งปี !? ClickFix ฮิตไม่เลิก รอบนี้ปล่อยมัลแวร์ LightPerlGirl ฝังลงเครื่องเหยื่อ

- รู้จัก AI ยุคใหม่ บน LG AI TV บนทีวี OLED, QNED ปี 2025

- แอร์ปี ค.ศ. 2025 (พ.ศ. 2568) ต้องมีอะไรบ้าง ? รู้จัก LG DUALCOOL AI Air ใช้ AI ช่วยควบคุมความเย็น

- แฮกเกอร์ปล่อยมัลแวร์ PLAYFULGHOST ใช้ SEO หลอกเหยื่อเข้าเว็บโหลดแอป VPN ปลอม

ภาพจาก : https://cybersecuritynews.com/lg-webos-tv-vulnerability/

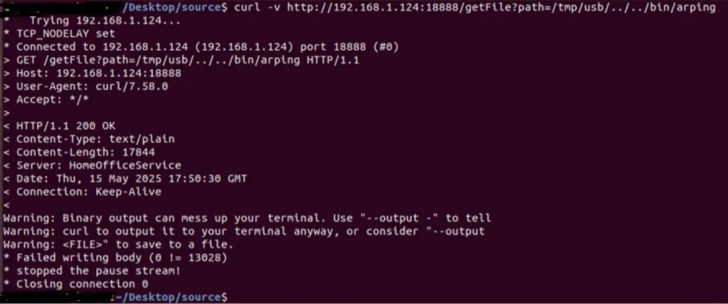

ซึ่งในเชิงรายละเอียดนั้น ช่องโหว่เกิดจากความบกพร่องในการทำงานของฟังก์ชัน browser-service ซึ่งตัวฟังก์ชันดังกล่าวจะถูกเปิดใช้งานถ้ามีผู้เสียบไดร์ฟ USB ลงบน TV แล้วทำงานผ่านพอร์ต 18888 นำไปสู่การเข้าถึงการใช้งาน API Enpoint ที่มีชื่อว่า /getFile ส่งผลให้แฮกเกอร์สามารถสั่งงานให้ตัว TV สามารถดาวน์โหลดไฟล์จากโฟลเดอร์ที่ถูกกำหนดไว้ได้ ซึ่งช่องโหว่ดังกล่าวนั้น ทางทีมวิจัยจาก SSD-Disclosure บริษัทผู้เชี่ยวชาญด้านการวิจัยช่องโหว่ด้านความปลอดภัยได้กล่าวว่า ช่องโหว่ดังกล่าวเกิดขึ้นมาจากความผิดพลาดในการยืนยันความถูกต้องของข้อมูลขาเข้า (Input Validation) ในส่วนของพารามิเตอร์ path ทำให้แฮกเกอร์สามารถทำการเปลี่ยนจุดระบุตำแหน่งของไฟล์ หรือ Path Traversal ส่งผลให้แฮกเกอร์สามารถเข้าถึงข้อมูลไฟล์ระบบ (Filesystem) ที่สำคัญบน TV เช่น ไฟล์ที่อยู่ในโฟลเดอร์ /var/db/main/ ซึ่งเป็นไฟล์กุญแจยืนยันตัวตน (Authentication Key) สำหรับเครื่อง (Client) ที่เชื่อมต่อกับ TV ผ่าน Service ที่มีชื่อว่า secondscreen.gateway ได้

หลังจากที่แฮกเกอร์ทำการดาวน์โหลดไฟล์กุญแจดังกล่าวผ่านทางการใช้งานช่องโหว่เป็นที่เรียบร้อยแล้ว แฮกเกอร์ก็จะใช้ไฟล์กุญแจดังกล่าวยืนยันตัวตนเพื่อเข้าสู่ระบบผ่านทาง Service ชื่อว่า Secondscreen ซึ่งนอกจากจะเข้าสู่จุดการควบคุมระบบได้แล้ว แฮกเกอร์ยังจะได้สิทธิ์ในระดับ Root ทำให้สามารถทำได้ทุกอย่างได้อีกด้วย นำไปสู่การติดตั้งมัลแวร์เพื่อการขโมยข้อมูล หรือ ควบคุมเครื่องจากระยะไกล หรือแม้แต่การใช้งาน TV เพื่อเป็น Bot ในการระดมยิงระบบผ่านการสั่งการทางมัลแวร์ได้อีกด้วย

แต่สำหรับผู้ใช้งานโทรทัศน์ LG WebOS 43UT8050 ก็ไม่ต้องกังวลใจแต่อย่างใด เนื่องจากหลังจากที่ทาง LG ได้รับการแจ้งเตือน ทาง LG ก็ได้ทำการออกอัปเดตเพื่ออุดช่องโหว่ดังกล่าวออกมาอย่างรวดเร็ว พร้อมทั้งแจ้งเตือนให้ผู้ที่ใช้งาน TV รุ่นดังกล่าวทำการติดตั้งอัปเดตในทันที เพื่อลดความเสี่ยงที่จะกลายเป็นผู้ประสบภัยจากการถูกแฮกด้วยวิธีการดังกล่าว

ที่มา : cybersecuritynews.com

คำสำคัญ »

คำสำคัญ »

|

|

ข่าวไอทีที่เกี่ยวข้อง

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์