พบมัลแวร์ใช้ประโยชน์จาก Windows UI Automation เลี่ยงการถูกตรวจจับโดย EDR

EDR หรือ Endpoint Detection & Response เป็นซอฟต์แวร์สำหรับการป้องกันภัยไซเบอร์รูปแบบหนึ่งที่นับได้ว่ามีประสิทธิภาพสูง และเป็นที่นิยมอย่างมากในปัจจุบัน แน่นอนว่ามัลแวร์ต่าง ๆ ก็ต้องพัฒนาให้มีความสามารถในการหลบเลี่ยงการตรวจจับไม่ว่าจะด้วยตัวมันเอง หรือการใช้ประโยชน์จากสิ่งรอบข้าง

จากรายงานโดยเว็บไซต์ The Hacker News ได้รายงานถึงการตรวจพบกลเม็ดใหม่ที่แฮกเกอร์ได้นำเอามาใช้เพื่อช่วยให้มัลแวร์นั้นสามารถหลบเลี่ยงการถูกตรวจจับโดยเครื่องมือ EDR ให้ไม่สามารถถูกตรวจจับได้ ซึ่งการค้นพบดังกล่าวนั้นเป็นผลงานของทีมวิจัยจาก Akamai ซึ่งเป็นบริษัทที่เชี่ยวชาญในการพัฒนาโซลูชันด้านความปลอดภัยไซเบอร์

- ไมโครซอฟท์คอนเฟิร์ม อัปเดต Windows ของเดือนเมษายน สามารถทำให้การสำรองข้อมูลล้มเหลวได้

- ไมโครซอฟท์รับแล้วว่า บั๊ก "Restart and Shut Down Loop" บน Windows 10 และ 11 มีอยู่จริง

- มัลแวร์ CloudZ ใช้ประโยชน์จาก Microsoft Phone Link ดูด SMS จากคอมบริษัท

- เกมเมอร์วินเทจระวัง พบแฮกเกอร์นำเอาโปรแกรมสุดคลาสสิค DAEMON Tool มาสอดไส้มัลแวร์ Backdoor

- ScarCruft เข้าแฮกแพลตฟอร์มเกม SQGame ปล่อยมัลแวร์ BirdCall ใส่ระบบ Android และ Windows

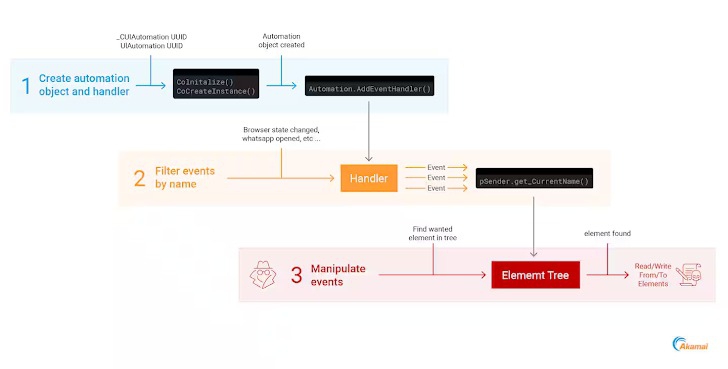

โดยกลเม็ดดังกล่าวนั้น จะเป็นการใช้ประโยชน์จาก UI Automation (UIA) ซึ่งเป็น User Interface Framework บน Windows รูปแบบหนึ่งที่สร้างมาเพื่อช่วยเหลือในการสื่อสารระหว่างผู้ใช้งานกับ User Interface เมื่อใช้งานในรูปแบบ Accessibility (โหมดสำหรับการใช้งานโดยคนพิการ และผู้ที่ต้องการการถูกช่วยเหลืออย่างเป็นพิเศษ) ซึ่งทางทีมวิจัยได้อธิบายการทำงานของเฟรมเวิร์กตัวนี้ไว้ว่า เนื่องจากการทำงานในโหมด Accessibility นั้นมักจะต้องเข้าถึงส่วนที่ถูกป้องกัน อย่างเช่น องค์ประกอบของ User Interface บางตัว หรือ Process บางชนิดซึ่งอาจจะกำลังรันด้วยสิทธิ์การใช้งานที่สูงกว่า ซึ่งการจะเข้าถึงได้นั้นจะตัวระบบช่วยเหลือจะต้องได้รับความเชื่อถือ (Trusted) โดยระบบเสียก่อน โดยในการสื่อสารระหว่างตัว UI กับแอปพลิเคชันอื่น ๆ นั้น ตัว UI จะทำการสื่อสารผ่าน Component Object Model หรือ COM ซึ่งเป็นเครื่องมือสำหรับการสื่อสารระหว่าง Process ต่าง ๆ (Inter-Process Communication หรือ IPC) ให้ทำได้โดยที่ไม่ต้องคำนึงว่าแต่ละ Process หรือแอปพลิเคชันถูกสร้างขึ้นบนพื้นฐานของภาษาโปรแกรมมิ่งแบบใด

ภาพจาก : https://thehackernews.com/2024/12/new-malware-technique-could-exploit.html

ซึ่งจากการทำงานในรูปแบบดังกล่าวที่ตัวเฟรมเวิร์กสามารถเข้าถึงตัวระบบ และแอปพลิเคชันต่าง ๆ ได้นั้น ทางทีมวิจัยได้กล่าวว่า เป็นช่องโหว่ใหญ่ที่แฮกเกอร์สามารถนำเอามาใช้ได้หลากหลายรูปแบบไม่ว่าจะเป็นการแอบอ่านหรือส่งข้อความ, การขโมยข้อมูลที่ถูกป้อนลงบนเว็บไซต์ เช่น รหัสผ่านต่าง ๆ, รวมถึงการป้อนคำสั่งเพื่อเปลี่ยนปลายทางการเยี่ยมชมเว็บไซต์ไปยังเว็บไซต์ปลอมเป็นต้น นอกจากนั้นแล้วด้วยการที่ตัว UI Framework นั้นได้รับความเชื่อถือจากตัวระบบจนไม่ได้รับการสนใจจากเครื่องมือป้องกันอย่าง EDR ทำให้มัลแวร์ที่สามารถเข้าถึงการใช้งานเฟรมเวิร์กตัวนี้ได้สามารถเล็ดลอด ฝังตัวอยู่ในระบบโดยที่ EDR ไม่สามารถที่จะตรวจจับหรือทำอะไรได้อีกด้วย

ภาพจาก : https://thehackernews.com/2024/12/new-malware-technique-could-exploit.html

ถึงแม้การใช้งาน Accessibility Mode จะถูกใช้งานโดยเหล่าผู้ก่อการร้ายทางไซเบอร์ในการเข้าควบคุมเครื่อง และขโมยข้อมูล หรือเงินของเหยื่อ แต่การตรวจพบเทคนิคดังกล่าวนั้นที่ถึงแม้ทางทีมวิจัยจะไม่ได้เปิดเผยขั้นตอนการใช้งานในเชิงลึกต่อสาธารณชน ก็แสดงให้เห็นว่าอนาคตมัลแวร์จะมีความอันตรายมากยิ่งขึ้นจากการใช้เครื่องมือที่ออกแบบมาด้วยจุดประสงค์ดีแต่มีรูปแบบการทำงานที่สามารถใช้งานในเชิงลบแบบดาบสองคมอย่างเช่น UIA ตัวนี้ ดังนั้น ขอให้ผู้อ่านทุกท่านมีความระมัดระวังตัวโดยเบื้องต้นให้มาก เพราะถ้ามัลแวร์เหล่านี้เข้าถึงตัวเครื่อง เครื่องมือป้องกันต่าง ๆ ก็อาจจะช่วยเหลือไม่ได้ด้วยเหตุผลตามที่กล่าวไว้

ที่มา : thehackernews.com

คำสำคัญ »

คำสำคัญ »

|

|

ข่าวไอทีที่เกี่ยวข้อง

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์