มัลแวร์ตัวใหม่ Cthulhu Stealer มุ่งขโมยข้อมูลผู้ใช้งาน macOS

Cthulhu อาจเป็นชื่อที่ผู้อ่านหลายท่านอาจจะคุ้นชื่อไม่มากก็น้อย เนื่องจากเป็นชื่อที่มาจากนวนิยายของนักเขียนชื่อดัง Lovecraft แต่การมาของชื่อนี้ในครั้งนี้นั้นเป็นข่าวที่ไม่ค่อยดีนักสำหรับผู้ใช้งาน macOS

จากรายงานข่าวโดยเว็บไซต์ The Hacker News ได้รายงานถึงการตรวจพบมัลแวร์ประเภทขโมยข้อมูล หรือ Infostealer ตัวใหม่โดยทีมวิจัยจาก Cado Security ซึ่งเป็นบริษัทผู้เชี่ยวชาญด้านการตรวจสอบระบบ โดยทางทีมวิจัยได้ระบุว่า มัลแวร์ Infostealer ตัวดังกล่าวนั้นมีชื่อว่า Cthulhu Stealer ซึ่งเป็นมัลแวร์ที่มุ่งเน้นการโจมตีกลุ่มผู้ใช้งานระบบปฏิบัติการ MacOS โดยมัลแวร์ตัวนี้จะมุ่งเน้นในการขโมยข้อมูลเช่นรหัสผ่านต่าง ๆ ของผู้ใช้งาน รวมทั้งข้อมูลที่อยู่ในกระเป๋าเงินคริปโตเคอร์เรนซี เป็นต้น

- พบการกลับมาของมัลแวร์ดูดเงิน TrickMo มุ่งเล่นงานแอปธนาคาร, แอปคริปโต และแอปยืนยันตัวตน

- สายหื่นอย่าหลงเชื่อ พบแฮกเกอร์อ้างแจกแอปดู OnlyFans ฟรี ติดแล้วติดมัลแวร์ CRPx0 ทันที

- พบแฮกเกอร์หลอกลวงองค์กรได้มากกว่า 80 แห่ง เพื่อเข้าสู่ระบบด้วยเครื่องมือ RMM เช่น SimpleHelp และ ScreenConnect

- ตรวจพบแคมเปญ ClickFix ตัวใหม่ มุ่งเล่นงานกลุ่มผู้ใช้งาน macOS ที่เสิร์ชหาวิธีแก้ปัญหาระบบ

- แฮกเกอร์กลุ่ม Silver Fox ป่วนเอเชียอีกครั้ง ด้วยมัลแวร์ ABCDoor ส่งผ่านทางอีเมล Phishing มุ่งดูดข้อมูลเหยื่อ

โดยมัลแวร์ Cthulhu Stealer นั้นจะมาในรูปแบบไฟล์ Apple Disk Image (DMG) ซึ่งภายในนั้นบรรจุ Binary อยู่ 2 ประเภท สำหรับการทำงานทั้งระบบที่ใช้ สถาปัตยกรรมแบบ x86_64 และ ARM โดยมัลแวร์ตัวนี้นั้นถูกเขียนขึ้นด้วยภาษา Golang และใช้วิธีการหลอกลวงเหยื่อเพื่อการแพร่กระจายตัวด้วยการปลอมตัวเป็นแอปพลิเคชันชื่อดังต่าง ๆ เช่น CleanMyMac, Grand Theft Auto IV, และแอปละเมิดลิขสิทธิ์อย่าง Adobe GenP เป็นต้น

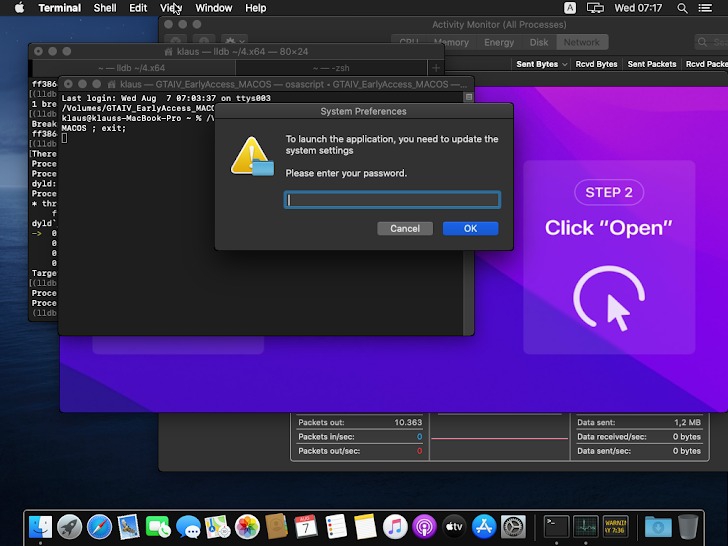

โดยหลังจากที่เหยื่อเผลอทำการติดตั้งไป จะส่งผลให้มัลแวร์สามารถหลบเลี่ยงการตรวจจับของระบบป้องกัน Gatekeeper ได้ หลังจากนั้นมัลแวร์ก็จะหลอกให้ผู้ใช้งานป้อนรหัสของระบบ ซึ่งเป็นการหลอกลวงด้วยเทคนิคที่มีชื่อว่า Osascript-Based Technique โดยเป็นเทคนิคเดียวกับที่ถูกใช้งานโดยมัลแวร์ขโมยข้อมูลอื่น ๆ เช่น Atomic Stealer, Cuckoo, MacStealer, และ Banshee Stealer เป็นต้น ไม่เพียงเท่านั้น หลังจากที่เหยื่อได้ทำการป้อนรหัสเพื่อเข้าสู่ระบบเป็นที่เรียบร้อยแล้ว ตัวมัลแวร์ก็จะเด้งหน้าจอขึ้นมาเพื่อหลอกให้เหยื่อป้อนรหัสเข้า MetaMask ซึ่งเป็นกระเป๋าคริปโตเคอร์เรนซยอดนิยม อีกด้วย เท่ากับแฮกเกอร์จะได้รับข้อมูลรหัสผ่านทั้ง 2 ชุดในเวลาเดียวกันเลยทีเดียว

ภาพจาก : https://thehackernews.com/2024/08/new-macos-malware-cthulhu-stealer.html

ไม่เพียงเท่านั้น มัลแวร์ Cthulhu Stealer ยังถูกออกแบบมาให้ขโมยข้อมูลทั้งข้อมูลระบบเครื่องของเหยื่อ รวมไปถึงข้อมูลอื่น ๆ เช่น ไฟล์ Cookies ต่าง ๆ, ข้อมูลบัญชีแอปแชท Telegram และ ตัวมัลแวร์ยังสามารถคัดลอกข้อมูลรหัสผ่านจาก iCloud Keychain ด้วยการใช้เครื่องมือที่มีชื่อว่า Chainbreaker โดยข้อมูลเหล่านี้นั้นมัลแวร์จะทำการบีบอัดเป็นไฟล์ Zip เพื่อส่งต่อไปสู่เซิร์ฟเวอร์ควบคุม (Command and Control หรือ C2) เพื่อให้แฮกเกอร์ทำการนำไปใช้งานต่อไป

มัลแวร์ตัวดังกล่าวนี้นั้นปัจจุบันได้มีรายงานว่าทางผู้พัฒนาได้ทำการขายให้แฮกเกอร์ในตลาดใต้ดินภายในรูปแบบ Malware-as-a-Service หรือ MaaS ซึ่งคล้ายคลึงกับ ซอฟต์แวร์ประเภทเช่าใช้ (Software-as-a-Service หรือ SaaS) โดยจัดจำหน่ายอยู่ในราคา 500 เหรียญดอลลาร์สหรัฐ (ประมาณ 17,000 บาท)

จากแหล่งข่าวนั้นทางทีมวิจัยได้ระบุว่า มัลแวร์ตัวนี้มีการทำงานคล้ายคลึงกับ Atomic Stealer ที่ระบาดในช่วง ค.ศ. 2023 (พ.ศ. 2566) ทำให้มีข้อสันนิษฐานว่ากลุ่มผู้พัฒนานั้นจะเป็นกลุ่มเดียวกัน แต่ปัจจุบันนักพัฒนามัลแวร์กลุ่มดังกล่าวนั้นได้หยุดการปฏิบัติการลงไปแล้วเนื่องมาจากความขัดแย้งทางธุรกิจกับคู่ค้าในวงการ นำไปถูกการถูกแบนจากตลาดมืดที่อาชญากรไซเบอร์นิยมใช้ในการโฆษณามัลแวร์ที่ตนเองพัฒนาขึ้น

ทางทีมวิจัยนั้นยังได้กล่าวอีกว่า ถึงแม้มัลแวร์บนระบบปฏิบัติการ macOS นั้นจะน้อยกว่าระบบอื่น แต่ความเสี่ยงนั้นก็ยังมีจากการที่ผู้ใช้งานอาจจะทำการดาวน์โหลดแอปพลิเคชันมาจากเว็บไซต์ที่ไม่น่าไว้วางใจ อันนำไปสู่การติดตั้ง เปิดทางให้มัลแวร์เข้าสู่ระบบ เพื่อความปลอดภัยทางทีมวิจัยจึงได้แนะนำว่า ขอให้ผู้ใช้งาน macOS ทุกรายดาวน์โหลด หรือซื้อแอปพลิเคชันจากแหล่งที่วางใจได้เท่านั้น

ที่มา : thehackernews.com

คำสำคัญ »

คำสำคัญ »

|

|

ข่าวไอทีที่เกี่ยวข้อง

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์