มัลแวร์ Snowblind ใช้ช่องโหว่ Seccomp บน Android ลักลอบเข้าจู่โจมเครื่อง

Android นั้นเป็นหนึ่งในระบบปฏิบัติการที่ถูกโจมตีโดยแฮกเกอร์มากที่สุดระบบหนึ่ง ซึ่งรูปแบบการโจมตีของมัลแวร์ก็มีอยู่หลากวิธี ซึ่งวิธีที่ผู้อ่านจะได้เห็นบนข่าวนี้จัดเป็นหนึ่งในเทคนิคระดับที่สูงแต่ใช้งานได้ผลอย่างที่หลายคนคาดไม่ถึง

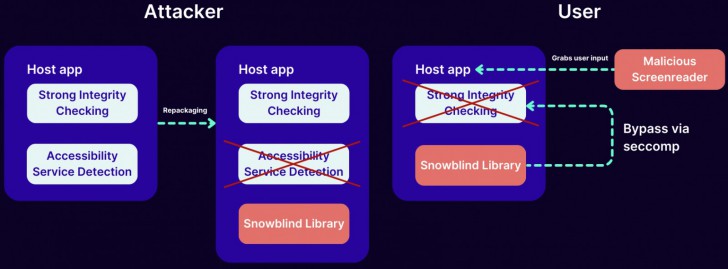

จากรายงานข่าวโดยเว็บไซต์ Bleeping Computer ได้มีการรายงานถึงการตรวจพบมัลแวร์ชนิดใหม่ ซึ่งถูกเรียกด้วยชื่อว่า Snowblind ซึ่งมีวิธีการลักลอบฝังตัวลงในระบบที่แตกต่างจากมัลแวร์ตัวอื่นที่ผ่านมา นั่นคือการใช้ช่องโหว่ของ “Seccomp” หรือ Security Computing ซึ่งเป็นฟีเจอร์ของ Linux Kernel ตัวหนึ่งที่อยู่บนระบบปฏิบัติการ Android ที่ทำหน้าที่คอยตรวจสอบแอปพลิเคชันต่าง ๆ เพื่อช่วยปกป้องผู้ใช้งานจากแอปพลิเคชันสอดไส้มัลแวร์ด้วยการทำ Application Repackaging

- Chrome เวอร์ชัน Android เปิดโอกาสให้ผู้ใช้ แชร์บริเวณแถบที่อยู่ แทนโลเคชันแบบตรงเป๊ะได้

- มัลแวร์ CloudZ ใช้ประโยชน์จาก Microsoft Phone Link ดูด SMS จากคอมบริษัท

- ScarCruft เข้าแฮกแพลตฟอร์มเกม SQGame ปล่อยมัลแวร์ BirdCall ใส่ระบบ Android และ Windows

- ข่าวร้ายชาววินเทจ ตั้งแต่กันยายนนี้เป็นต้นไป ผู้ใช้งาน Android 5.0 หรือต่ำกว่าจะใช้ Whatsapp ไม่ได้อีกต่อไป

- ผู้ใช้งาน Android ระวัง! พบมัลแวร์ Morpheus ตีเนียนจนคล้ายอัปเดตทั่วไป หลอกลวงผู้ใช้งานให้ติดกับ

ซึ่งทาง Google ได้ทำการฝังฟีเจอร์ความปลอดภัยนี้ไว้บนระบบปฏิบัติการ Android ตั้งแต่รุ่นที่ 8 เป็นต้นมา โดยการทำงานนั้น เมื่อตัวฟีเจอร์ตรวจพบการติดตั้งที่น่าสงสัย ก็จะทำการบล็อกในส่วนของ System Calls (Syscalls) เพื่อป้องกันไม่ให้ตัวแอปพลิเคชันต้องสงสัยสามารถรันขึ้นมาได้ แต่มัลแวร์ Snowblind ซึ่งมาในรูปแบบ Repackaging ร่วมกับแอปพลิเคชันต่าง ๆ เหมือนกัน กลับสามารถเจาะทะลุผ่านระบบป้องกันนี้

โดยแอปพลิเคชันที่ถูกนำมาทำ Repackage สอดไส้มัลแวร์ที่ทางทีมวิจัยตรวจพบนั้น ได้ตัวอย่างแอปพลิเคชันมาจากลูกค้ารายหนึ่งของบริษัท i-Sprint ซึ่งเป็นบริษัทด้านเทคโนโลยีความปลอดภัยทางไซเบอร์ และเป็นพาร์ทเนอร์กับทางทีมวิจัย โดยทางทีมวิจัยไม่ได้ระบุชื่อว่าเป็นแอปพลิเคชันตัวใด แต่มีการรายงานว่าแอปสอดไส้มัลแวร์ดังกล่าวนั้นกำลังระบาดอย่างหนักในโซนเอเชียตะวันออกเฉียงใต้ ซึ่งอาจรวมทั้งไทยด้วย

สำหรับการโจมตีเพื่อฝ่าระบบป้องกันของมัลแวร์ตัวดังกล่าวนั้น ตัวแอปพลิเคชันแฝงมัลแวร์ดังกล่าวจะทำการยิง Native Library ของตัว Snowblind ที่ทำการโหลดก่อนที่จะตัวระบบมีการรันโค้ด Anti-Tampering (ระบบป้องกันการติดตั้งแอปพลิเคชันที่มีการทำ Repackaging ขึ้นมา) หลังจากนั้นตัวไฟล์ก็จะทำการติดตั้งตัว Seccomp Filter เพื่อทำการหลอกฟีเจอร์ Seccomp ให้เปลี่ยนเป้าหมายการตรวจจับจากทั้งแพ็กเกจ ไปที่ตัวแอปปกติที่อยู่ในแพ็กเกจติดตั้ง ซึ่งเป็นการหลอกลวงว่าไฟล์ติดตั้ง (.APK) ดังกล่าวนั้นไม่ได้ถูก Repackage มาแต่อย่างใด ทำให้เกิดการรันทั้งในส่วนแอป และมัลแวร์ขึ้นมาพร้อมกันโดยที่เครื่องไม่มีอาการหน่วง และเหยื่อไม่มีทางรู้ตัวว่าได้ติดตั้งไฟล์ที่มีมัลแวร์ลงเครื่องไปแล้ว

ภาพจาก https://www.bleepingcomputer.com/news/security/snowblind-malware-abuses-android-security-feature-to-bypass-security/

มัลแวร์ Snowblind นั้นมีความสามารถในการขโมยข้อมูล และโจมตีเครื่องของเหยื่อที่หลากหลาย ไม่ว่าจะเป็นการปิดระบบรักษาความปลอดภัย 2 ชั้น (2 Factors Authentication หรือ 2FA) และ ฟีเจอร์การยืนยันตัวตนแบบ Biomatrics, การตรวจจับและบันทึกหน้าจอเพื่อขโมยข้อมูล, รวมไปถึงการส่งข้อมูลอ่อนไหวต่าง ๆ เช่น ข้อมูลรหัสผ่าน และข้อมูลทางการเงินกลับไปให้แฮกเกอร์ เป็นต้น

แหล่งข่าวนั้นไม่ได้ระบุว่า เหยื่อได้รับและติดตั้งแอปพลิเคชันสอดไส้มัลแวร์ดังกล่าวจากที่ใด แต่มีการยืนยันจากทาง Google ว่าไม่ได้มาจาก Google Play Store อย่างแน่นอน พร้อมยืนยันว่า ได้ทำการตรวจสอบแล้วว่าแอปพลิเคชันที่เป็นข่าวที่มีการให้ดาวน์โหลดบน Play Store นั้น ไม่มีมัลแวร์ซุกซ่อนอยู่อย่างแน่นอน พร้อมทั้งเสริมความเชื่อมั่นในด้านความปลอดภัยว่า ระบบ Google Play Protect จะทำการแจ้งเตือนก่อนติดตั้งบล็อกทุกแอปพลิเคชันที่มีความน่าสงสัยโดยไม่จำกัดว่าจะเป็นแอปพลิเคชันจากตัว Store เอง หรือว่าเป็นไฟล์ติดตั้งจากแหล่งอื่นก็ตาม

ที่มา : www.bleepingcomputer.com

คำสำคัญ »

คำสำคัญ »

|

|

ข่าวไอทีที่เกี่ยวข้อง

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์