ชาว Reddit เผย ! แฮกเกอร์ ซื้อ Google Ads ลิ้งก์โหลดโปรแกรม GIMP ปลอม ได้ซะงั้น ?

mØuan

mØuanโปรแกรมฟรีทั้งหลาย คือแหล่งล่อเหยื่อชั้นดีของบรรดามิจฉาชีพ ไม่ใช่ว่าโปรแกรมไม่ดีนะ แต่พอไม่มีขั้นตอนการสมัครสมาชิกหรือจ่ายเงิน เราก็ระวังตัวกันน้อยลง ซึ่งล่าสุดใครจะไปคิดว่า เว็บที่โฆษณาผ่าน Google Ad จะกลายเป็นมัลแวร์ (Malware) ขโมยข้อมูลเฉย

- ข่าวร้ายชาววินเทจ ตั้งแต่กันยายนนี้เป็นต้นไป ผู้ใช้งาน Android 5.0 หรือต่ำกว่าจะใช้ Whatsapp ไม่ได้อีกต่อไป

- พบมัลแวร์ดูดเงินตัวใหม่ ใช้หน้าจอ KYC ปลอม หลอกขโมยข้อมูลยืนยันตัวตนเหยื่อ

- มันกลับมาอีกแล้ว! ตรวจพบแอปอ่านเอกสาร (ปลอม) หลอกปล่อยมัลแวร์ Anatsa กลาง Play Store อย่างอุกอาจ

- Meitu มีหนาว Google Photos เตรียมเพิ่มฟีเจอร์ ปรับแต่งหน้า ด้วย AI เร็ว ๆ นี้

- มัลแวร์ NFC ตัวใหม่ NGate ปลอมตัวเป็นแอปสำหรับการชำระเงินเข้าฝังตัวบน Android

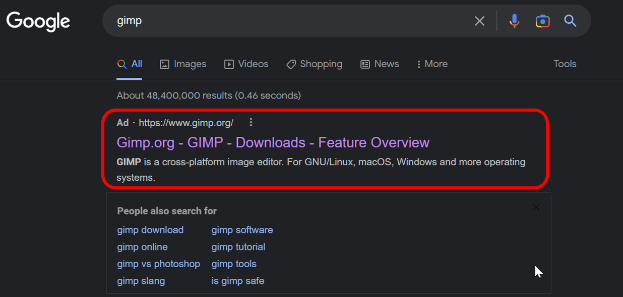

เมื่อช่วงปลายเดือน ตุลาคม พ.ศ. 2565 (ค.ศ. 2022) อ้างอิงตามเวลาแหล่งข่าว ถ้าใครเสิร์ชหาโปรแกรม GIMP ซึ่งเป็นหนึ่งในโปรแกรมฟรียอดนิยม URL ลิ้งก์แรกบน Google Search จะเป็น โฆษณา (Ad) ของโปรแกรม GIMP.org ที่เหมือนของจริงทุกอย่างไปจนถึง URL เว้นแต่ปลายทางเป็นหน้าเว็บฟิชชิ่ง (Phishing) ที่พาเราไปโหลดไฟล์ 'Setup.exe' ซึ่งก็คือมัลแวร์นั่นเอง

ผู้ใช้งานเว็บไซต์ Reddit ที่ใช้ชื่อว่า "ZachIngram04" โชว์ว่าลิ้งก์ GIMP.org บน Google Ads ในช่วงที่เป็นประเด็น พาผู้ใช้ไป URL Dropbox เพื่อให้ดาวน์โหลดมัลแวร์ แต่หลังจากนั้นไม่นานก็เปลี่ยนเป็นเว็บไซต์ที่เนียนขึ้นในชื่อว่า "gilimp.org" แทน ส่วนทาง BleepingComputer ก็เจอเว็บไซต์ที่คาดว่าอยู่ในแคมเปญนี้ โดยมีชื่อว่า "gimp.monster"

สิ่งที่น่าสนใจของกรณีนี้คือ ทำไม Google Ads ถึงโชว์เว็บที่เป็นมัลแวร์เฉยเลย ?

ผู้ใช้ Reddit ที่ชื่อว่า RawPacket คาดเดาได้อย่างน่าสนใจว่า มิจฉาชีพ อาจจะใช้เทคนิค IDN homograph ที่สร้าง URL ที่แสดงด้วยการผสมอักษรแบบ Unicode โดยใช้อักษรซิริลลิก (Cyrillic) ผสมเข้าไปใน URL "gimp.org" ให้เหมือนกับอักษรละติน แต่จริง ๆ แล้ว Puny code ก็คือ "้https://xn--gmp-jhd.org/" แต่ข้อสันนิษฐานนี้ ไม่ได้ตรงกับเคส "gilimp.org" กับ "gimp.monster" ที่ได้พบเจอกัน

การสร้างโฆษณาบน Google Ads สามารถใช้ URL ที่แตกต่างกันได้ โดย URL ที่แสดง ไม่จำเป็นต้องตรงกับ Landing URL ที่ผู้ใช้คลิก เพื่อจุดประสงค์ให้คลิกไปยังส่วนเฉพาะของเว็บไซต์ตามที่ผู้ซื้อโฆษณาต้องการ แต่ทั้ง 2 ลิ้งก์ต้องอยู่บนเว็บไซต์เดียวกันเท่านั้น จึงเป็นคำถามว่า มิจฉาชีพมีทริคในการหลบ Google อย่างไร ?

นอกจากตัว URL บน Google Ads แล้ว ทาง BleepingComputer ได้สืบพบว่ามัลแวร์ที่ถูกปล่อยมาในเคสนี้คือ โทรจันที่ชื่อว่า VIDAR โดยข้อมูลที่จะถูกโทรจันตัวนี้ขโมยก็ได้แก่

- ข้อมูลรหัสผ่าน, คุกกี้, ประวัติการใช้งาน, ข้อมูลบัตรเครดิต บนเว็บเบราว์เซอร์ฮิตทั้งหลาย

- กระเป๋าเงินคริปโต

- ข้อมูล Regular Expression

- ข้อมูล Telegram สำหรับเวอร์ชัน Windows

- ข้อมูลจากแอปโอนไฟล์ เช่น WINSCP, FTP, FileZilla

- ข้อมูลจากแอปส่งอีเมล

อย่างไรก็ตามเคสนี้ได้หายไปจาก Google Ads แล้ว แต่เวลาโหลดโปรแกรมอะไร โดยเฉพาะโปรแกรมฟรี ก็ลองสำรวจกันดี ๆ ก่อนนะครับ

ที่มา : www.bleepingcomputer.com

คำสำคัญ »

คำสำคัญ »

|

|

... |

ข่าวไอทีที่เกี่ยวข้อง

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์