ตรวจพบบริการ Phishing แบบเช่าใช้ (PaaS) ตัวใหม่ มุ่งเล่นงานผู้ใช้งาน Microsoft 365 โดยเฉพาะ

การหลอกลวงทางออนไลน์เพื่อให้กระทำตามที่แฮกเกอร์ได้บงการไว้ หรือ ที่เรียกว่า Phishing นั้นนับได้ว่าเป็นสิ่งที่ลงข่าวด้านความปลอดภัยไซเบอร์อยู่เป็นประจำเนื่องจากเป็นวิธีการที่สะดวก ได้ผลเร็ว และทำได้ง่าย แต่ในขณะนี้การทำ Phishing ได้ปรับรูปแบบจากการที่แฮกเกอร์ทำกันเอง มาเป็นบริการให้แฮกเกอร์ได้เช่าใช้ เป็นที่เรียบร้อยแล้ว

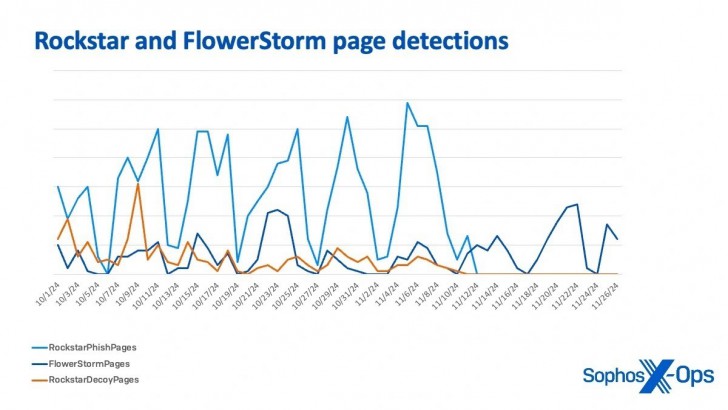

จากรายงานโดยเว็บไซต์ Cyber Security News ได้รายงานถึงการตรวจพบการให้บริการแพลทฟอร์มสำหรับใช้ในแคมเปญหลอกลวงคนแบบให้เช่า หรือ PaaS (Phishing-as-a-Service) ที่มีชื่อว่า FlowerStorm โดยการตรวจพบดังกล่าวนั้นเป็นผลงานของทีมวิจัยจาก Sophos บริษัทนักพัฒนาเครื่องมือความปลอดภัยไซเบอร์ระดับองค์กร โดยแพลทฟอร์มที่ให้บริการในรูปแบบนี้นั้น เรียกได้ว่าไม่ใช่ครั้งแรกที่มี เนื่องจากก่อนหน้าได้เคยมีบริการที่คล้ายกันที่มีชื่อว่า Rockstar2FA แต่ปัจจุบันนั้นได้ถูกปิดตัวไปเป็นที่เรียบร้อยแล้ว

- พบแฮกเกอร์หลอกลวงองค์กรได้มากกว่า 80 แห่ง เพื่อเข้าสู่ระบบด้วยเครื่องมือ RMM เช่น SimpleHelp และ ScreenConnect

- แฮกเกอร์กลุ่ม Silver Fox ป่วนเอเชียอีกครั้ง ด้วยมัลแวร์ ABCDoor ส่งผ่านทางอีเมล Phishing มุ่งดูดข้อมูลเหยื่อ

- กลุ่มแฮกเกอร์ใช้ n8n Webhooks ส่งมัลแวร์ผ่านทางอีเมล Phishing มายาวนานตั้งแต่ปี 2025

- Bitdefender เผย การก่ออาชญากรรมไซเบอร์พุ่งสูงขึ้นกว่า 400% จากการฉวยโอกาสช่วงสงครามอิหร่าน

- พบเทคนิคใหม่ของมัลแวร์บน GitHub ใช้การหั่น Payload เป็นหลายส่วนเพื่อเลี่ยงการถูกตรวจจับ

ภาพจาก : https://cybersecuritynews.com/paas-platform-microsoft-365/

สำหรับการทำงานของแพลทฟอร์มดังกล่าวนั้น ถึงแม้ชื่อโมเดลการให้บริการอาจทำให้ผู้อ่านหลายคนเข้าใจผิดว่า เป็นการรับจ้างฉ้อโกงแบบการจ้างบริการกลุ่มคอลเซ็นเตอร์เถื่อน หรือจ้างเหล่าบอทแพร่ลิงก์สแปมตามโซเชียลมีเดีย แต่ความเป็นจริงแล้วแพลทฟอร์มบริการในรูปแบบนี้คือการรวบรวมเครื่องมือที่ช่วยให้แฮกเกอร์สามารถทำ Phishing ในรูปแบบ Adversary-in-the-Middle (AiTM) ได้อย่างสะดวก ง่ายดาย รวดเร็วยิ่งขึ้น โดยแพลทฟอร์ม FlowerStorm มีเครื่องมืออยู่หลายชิ้นให้ใช้งาน ไม่ว่าจะเป็น

- หน้าตาของเครื่องมือ (Interface) ที่ใช้งานง่าย เป็นมิตรต่อผู้ใช้งาน

- เครื่องมือที่ช่วยในการเลี่ยงการถูกตรวจจับโดยเครื่องมือด้านความปลอดภัยต่าง ๆ ในระดับสูง

- เครื่องมือสร้างหน้าล็อกอินปลอมที่แนบเนียน เลียนแบบหน้าล็อกอินของ Microsoft 365 เพื่อหลอกให้ผู้ใช้งานกรอกรหัสผ่าน รวมถึงเก็บ MFA (Multi-Factors Authentication หรือ การยืนยันตัวตนจากหลายทาง) Token เพื่อใช้ในการเล็ดลอดผ่านการยืนยันตัวตน แบบ MFA ได้

- เครื่องมือที่ใช้ในการลงทะเบียนโดเมน และโฮสต์สำหรับฝากหน้าดังกล่าว โดยตัวแพลทฟอร์มมักจะใช้โดเมนที่ลงท้ายโดย .ru และ .com พร้อมระบบรักษาความปลอดภัยของเพจผ่านบริการของ Cloudflare

ซึ่งแหล่งข่าวได้เปิดเผยข้อมูลแค่ฟีเจอร์ต่าง ๆ ที่กล่าวถึงไว้นี้เท่านั้น ในขณะเดียวกัน ทางทีมวิจัยก็ได้ระบุว่า ในขณะนี้ยังไม่สามารถทำการเข้าสืบสวนข้อมูลบนเว็บไซต์ของผู้พัฒนาแพลทฟอร์มดังกล่าวเพิ่มเติมได้ ดังนั้น ขอให้ผู้ใช้งาน Microsoft 365 มีความระมัดระวังตัวให้มาก และใช้มาตรการต่าง ๆ เพื่อป้องกันตัวเอง เช่น ระบบ MFA ที่เป็นไปตามมาตรฐาน FIDO2 ที่มีความปลอดภัยสูงจนแฮกเกอร์ไม่สามารถขโมย Token ไปใช้งานได้, ระบบการฟิลเตอร์อีเมลที่ไม่น่าไว้วางใจ, รวมถึงระบบฟิลเตอร์ DNS เพื่อใช้ในการกลั่นกรองหน้าเว็บไซต์ต้องสงสัย เป็นต้น

ที่มา : cybersecuritynews.com

คำสำคัญ »

คำสำคัญ »

|

|

ข่าวไอทีที่เกี่ยวข้อง

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์