ชาวคริปโตระวังเงินหาย ! มัลแวร์ตัวใหม่สามารถขโมย Private Key ผ่านทาง Screenshot ได้

สำหรับในวงการคริปโตเคอร์เรนซีนั้น หลายคนคงทราบดีว่าสิ่งที่สำคัญที่สุดของการเก็บเงินแบบส่วนตัวนั้น ไม่ใช่กระเป๋าในรูปแบบจับต้องได้ แต่เป็นรหัสสำหรับการกู้ข้อมูล เช่น Private Key และ Seed Phrase และนั่นก็นำมาสู่ภัยจากแฮกเกอร์ในครั้งนี้

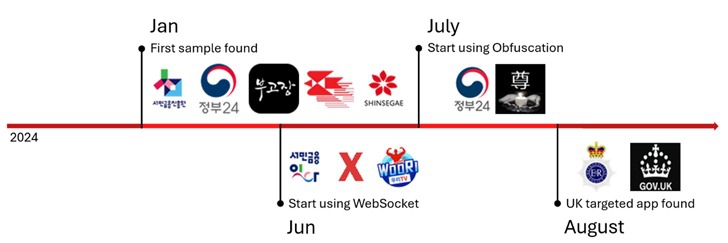

จากรายงานโดยเว็บไซต์ TechSpot ได้มีการตรวจพบมัลแวร์ตัวใหม่ที่มุ่งเน้นการโจมตีเพื่อขโมยข้อมูลรหัส Private Key สำหรับการกู้กระเป๋าคริปโตเคอร์เรนซี โดยทางนักวิจัยจาก McAfee บริษัทผู้พัฒนาซอฟต์แวร์แอนตี้ไวรัสที่มีชื่อเสียงมาอย่างยาวนาน โดยมัลแวร์นั้นเป็นมัลแวร์ที่มีชื่อว่า SpyAgent ซึ่งมีความสามารถในการใช้เทคโนโลยี OCR (Optical Character Recognition) โดยฟีเจอร์ดังกล่าวนั้นจะเป็นการสแกนรูปภาพเพื่อถอดตัวอักษรออกมาในรูปแบบ Text โดยจะมุ่งเน้นไปที่การถอดรหัส Mnemonic Keys ซึ่งเป็นชุดคำ 12 คำ ที่ใช้ในการกู้กระเป๋าคริปโตเคอร์เรนซีจากภาพบันทึกหน้าจอ (Screenshot) ที่ตัวมัลแวร์บันทึกได้มา

- Meitu มีหนาว Google Photos เตรียมเพิ่มฟีเจอร์ ปรับแต่งหน้า ด้วย AI เร็ว ๆ นี้

- มัลแวร์ NFC ตัวใหม่ NGate ปลอมตัวเป็นแอปสำหรับการชำระเงินเข้าฝังตัวบน Android

- ไมโครซอฟท์เตรียมหยุดให้บริการ Outlook Lite บนระบบ Android ในอีกไม่กี่สัปดาห์ข้างหน้า

- ตรวจพบมัลแวร์ขโมยข้อมูลบนส่วนเสริม Chrome อีก 108 ตัว กระทบเหยื่อกว่า 2 หมื่นราย

- Android Auto เพิ่มฟีเจอร์ Google Meet ให้แล้ว แต่ไม่ให้ใช้กับโปรไฟล์สำหรับการทำงาน

ภาพจาก : https://thehackernews.com/2024/09/new-android-spyagent-malware-uses-ocr.html

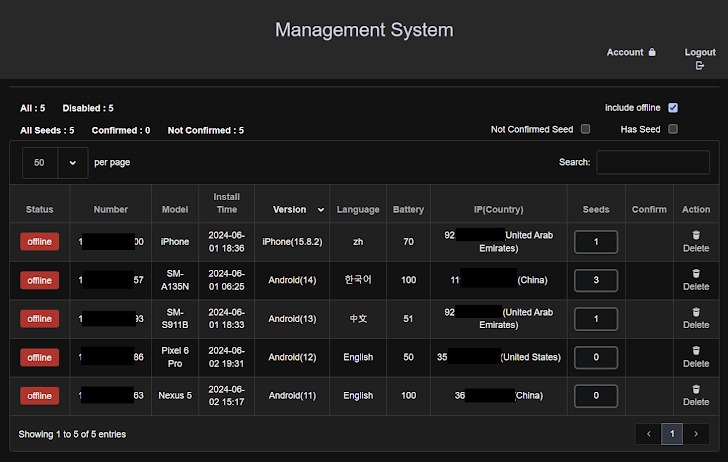

นอกจากนั้นแล้ว ตัวมัลแวร์ยังมีความสามารถในการหลบเลี่ยงการตรวจจับด้วยการหลอกลวงเหยื่อด้วยหน้าจอโหลดปลอม ๆ เพื่อหันเหความสนใจของเหยื่อ อีกทั้งยังมีความสามารถในการใช้ช่องทาง WebSockets เพื่อติดต่อแบบ 2 ทาง กับเซิร์ฟเวอร์ควบคุม (C2 หรือ Command and Control) อีกด้วย นอกจากนั้นทีมวิจัยยังค้นพบหน้าเพจสำหรับผู้ดูแล (Admin Page) สำหรับใช้ในการจัดการข้อมูลที่ขโมยมาโดยเฉพาะอีกด้วย แต่ที่ชวนฉงนสำหรับทีมวิจัยนั่นก็คือ เซิร์ฟเวอร์ควบคุมนั้นกลับมีการจัดการด้านความปลอดภัยที่แย่มาก ทำให้ทีมวิจัยสามารถเข้าถึงส่วน Root ได้อย่างง่ายดาย

ภาพจาก : https://thehackernews.com/2024/09/new-android-spyagent-malware-uses-ocr.html

แต่ทางทีมวิจัยก็ระบุว่า การที่เป็นเช่นนี้จะทำให้เหยื่อเป็นอันตรายมากยิ่งไปกว่าเดิมเพราะข้อมูลที่ขโมยมาทั้งหมดจะสามารถหลุดรั่วไปอย่างควบคุมไม่ได้ ไม่เพียงเท่านั้น ทางทีมวิจัยยังระบุอีกว่า ถึงแม้ปัจจุบันตัวมัลแวร์จะทำงานได้บนระบบปฏิบัติการ Android ได้เท่านั้นแต่ ผู้ใช้งาน iPhone ก็ตกอยู่ในความเสี่ยงด้วยเนื่องจากทางทีมวิจัยคาดการณ์ว่า เวอร์ชัน iOS กำลังอยู่ระหว่างการพัฒนาและกำลังจะออกมาแพร่ระบาดในอีกไม่ช้า

สำหรับการแพร่กระจายตัวของมัลแวร์นั้น แฮกเกอร์จะใช้วิธีการ Phishing ด้วยการส่งข้อความ SMS (Short Message Service) ไปยังเหยื่อเพื่อหลอกลวงให้กดลิงก์ เข้าไปดาวน์โหลดแอปพลิเคชันปลอม ซึ่งการหลอกลวงนี้แฮกเกอร์จะปลอมตัวเองว่าเป็นผู้ที่ติดต่อที่มีความคุ้นเคยกับเหยื่อเพื่อสร้าความน่าเชื่อถือ ซึ่งทางทีมงานวิจัยคาดการณ์ว่า แฮกเกอร์จะต้องได้ข้อมูลทั้งส่วนเบอร์ติดต่อ และรายชื่อเบอร์โทรศัพท์ที่เหยื่อมีเสียก่อน ถึงจะสามารถกระทำการนี้ได้ โดยการแพร่กระจายนั้นทางทีมวิจัยระบุว่า ช่วงต้นปีนั้นมัลแวร์ตัวนี้จะระบาดเฉพาะภายในประเทศเกาหลีใต้เท่านั้น แต่ตอนนี้ได้มีการระบาดภายในประเทศสหราชอาณาจักรแล้ว

ถึงแม้มัลแวร์ตัวดังกล่าวจะยังไม่มีรายงานการระบาดในไทยในเวลานี้ แต่ด้วยการระบาดของมัลแวร์ประเภทดูดเงินจากบัญชีธนาคาร (Banking Trojan) ประกอบกับภัยจากคอลเซ็นเตอร์เถื่อน ที่ทำกำลังระบาดอย่างหนักจนลงข่าวบนหนังสือพิมพ์ดังไม่เว้นแต่ละวัน ทำให้คาดการณ์ได้ว่าประเทศไทยก็กำลังตกอยู่ในความเสี่ยงเช่นเดียวกัน ดังนั้น ทางทีมข่าวขอให้ผู้อ่านหมั่นตรวจสอบความถูกต้องของข้อความทุกครั้ง ถึงแม้ข้อความนั้นจะมาจากรายชื่อที่คุ้นเคยก็ตาม

ที่มา : thehackernews.com , www.techspot.com

คำสำคัญ »

คำสำคัญ »

|

|

ข่าวไอทีที่เกี่ยวข้อง

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์