แฮกเกอร์ใช้แพ็กเกจฟรีของ Cloudflare เผยแพร่มัลแวร์แวร์ประเภท RAT หลากสายพันธุ์

Cloudflare นั้นจัดเป็นอีกบริการยอดนิยมสำหรับคนทำเว็บไซต์จำนวนมาก โดยเฉพาะในระดับองค์กร เนื่องจากเป็นระบบที่เข้ามาช่วยให้การจัดการเชิงเทคนิคบนเว็บไซต์ทำได้ง่ายและมีประสิทธิภาพ รวมทั้งมีพลังในการช่วยป้องกันการยิงเว็บไซต์แบบ DDoS (Distributed Denial of Service) ได้ด้วย แต่ แฮกเกอร์สามารถหาทางใช้ช่องว่างระบบเพื่อประโยชน์ของตนได้เสมอ

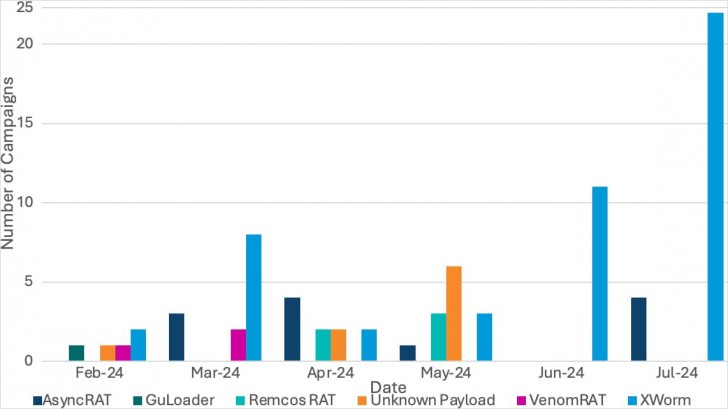

จากรายงานโดยเว็บไซต์ Bleeping Computer ได้มีการรายงานถึงการตรวจพบพฤติกรรมของแฮกเกอร์ในการใช้บริษัท Cloudflare Tunnel Service เพื่อทำการปล่อยมัลแวร์ประเภท Remote Access Trojan หรือ RAT ซึ่งเป็นมัลแวร์ที่ถูกออกแบบมาเพื่อใช้ในการแฝงตัวเข้าถึงระบบของเหยื่อเพื่อขโมยข้อมูล และควบคุมเครื่องจากระยะไกล โดยการใช้งานช่องโหว่ของบริการดังกล่าวนั้นเปิดโอกาสให้แฮกเกอร์สามารถปล่อยมัลแวร์ RAT ได้มากมายหลายชนิด เช่น AsyncRAT, GuLoader, VenomRAT, Remcos RAT, และ Xworm

- พบมัลแวร์นกต่อ Foxveil ใช้งานเครือข่าย Discord, Cloudflare, และ Netlify เพื่อปล่อย Payload

- นักวิจัยพบ การ Phishing และ Ransomware พุ่งสูงขึ้นมากช่วงตุลาคมที่ผ่านมา

- มัลแวร์ CastleLoader แพร่กระจายตัวเองด้วย ClickFix บนหน้า Cloudflare ปลอม ติดแล้วกว่า 400 ราย

- อีกแล้ว ! พบมัลแวร์ซ่อนบนหน้า Check Out ของเว็บที่สร้างบน WordPress กรอกบัตรปุ๊บ โดนขโมยทันที

- ClickFix มามุขใหม่ ใช้หน้าจอตรวจสอบของ Cloudflare หลอกปล่อยมัลแวร์ใส่เครื่องเหยื่อ

ภาพจาก : https://www.bleepingcomputer.com/news/security/hackers-abuse-free-trycloudflare-to-deliver-remote-access-malware/

สำหรับบริการ Tunnel Service ของ Cloudflare นั้นจะเป็นการเปิดโอกาสให้ผู้ใช้บริการสามารถใช้ช่องทาง Traffic แบบ Proxy ที่ถูกเข้ารหัสอย่างแน่นหนาทำให้เข้าถึงบริการ และเซิร์ฟเวอร์ต่าง ๆ ได้โดยที่ไม่ต้องเปิดเผย IP อันจะช่วยเพิ่มความปลอดภัย และความเป็นส่วนตัวให้กับผู้ใช้บริการเป็นอย่างมาก เนื่องจากจะเป็นการตัดความจำเป็นในการเปิด Public Port หรือแม้แต่การนำเอา VPN เข้ามาใช้งานก็ไม่มีความจำเป็นเช่นเดียวกันเมื่อใช้บริการนี้

ซึ่งแฮกเกอร์นั้นก็ได้ใช้ประโยชน์ในการปกปิดตัวตนจากบริการนี้ ด้วยการสมัครบริการแบบทดลองใช้งาน TryCloudflare ทำให้แฮกเกอร์สามารถเข้าถึง เนื่องจากตัวบริการฟรีนี้เปิดโอกาสให้ผู้ใช้งานสามารถทดลองใช้ Local Server หรือแม้กระทั่งทดสอบการทำงานของตัวบริการดังกล่าวได้อีกด้วย ทำให้แฮกเกอร์สามารถใช้ประโยชน์ในการโฮสตัวมัลแวร์ และควบคุมการทำงานของมันได้ฟรี ๆ แถมยังหลบเลี่ยงการถูกตรวจจับได้อีกด้วย

โดยจากการตรวจสอบของทีมวิจัยแห่ง Proofpoint บริษัทผู้เชี่ยวชาญด้านความปลอดภัยไซเบอร์พบวิธีการใช้งานของแฮกเกอร์คือ ทางผู้ไม่ประสงค์ดีจะทำการฝากไฟล์ .LNK ไว้บนระบบของ TryCloudflare เพื่อปลอมแปลงให้ตัว Traffic นั้นดูมีความน่าเชื่อถือ ฝ่าระบบป้องกันที่จะปิดกั้นการเข้าสู่ไฟล์ หรือเว็บไซต์อันตรายเนื่องมาจากโดเมนของ Cloudflare นั้นมีชื่อเสียงในเชิงบวก และแฮกเกอร์ก็จะนำเอาลิงก์ที่เข้าสู่ไฟล์ดังกล่าวไปหลอกลวงเหยื่อด้วยวิธีการ Phishing ซึ่งจากรายงานเบื้องต้นนั้น แฮกเกอร์จะใช้อีเมลหลอกว่าเป็นเอกสารทางภาษี ล่อลวงให้เหยื่อกดเปิดลิงก์ดังกล่าว หลังจากกดแล้วสคริปท์ที่ซ่อนอยู่บนไฟล์ .LNK ที่โฮสต์อยู่บนบริการดังกล่าวจะนำไปสู่การรันไฟล์ .BAT หรือ .CMD ที่จะนำไปสู่การรันสคริปท์ PowerShell เพื่อปล่อยมัลแวร์ตัวจริงลงสู่เครื่องเหยื่อต่อไป

ภาพจาก : https://www.bleepingcomputer.com/news/security/hackers-abuse-free-trycloudflare-to-deliver-remote-access-malware/

แหล่งข่าวนั้นไม่ได้รายงานว่าทาง Cloudflare ได้รับทราบ หรือมีการตอบสนองถึงการนำเอาบริการฟรีไปในทางที่ผิด รวมถึงมีการลงมาจัดการปัญหาดังกล่าวหรือยัง ดังนั้นขอให้ผู้อ่านทำตามวิธีการป้องกันที่ทางทีมข่าวได้แนะนำมาตลอดคือ อย่าหลงเชื่ออีเมลหรือข้อความที่อาจส่งมาทางแชท ทางไลน์ ที่หาที่มาที่ไปไม่ได้ถึงแม้จะดูน่าเชื่อถือแค่ไหนก็ตาม และระวังในการกดลิงก์ใด ๆ ที่ถูกแนบมา ถ้าปฏิบัติตามนี้ ชีวิตบนโลกออนไลน์ก็จะปลอดภัยขึ้นอีกมาก

ที่มา : www.bleepingcomputer.com

คำสำคัญ »

คำสำคัญ »

|

|

ข่าวไอทีที่เกี่ยวข้อง

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์