ระวัง ! AbstractEmu ไวรัส Rootkit ตัวใหม่ ฝังตัวบนแอปมือถือ Android เข้ายึดเครื่องเป้าหมาย

Talil

TalilLookout นักวิจัยด้านความปลอดภัย ค้นพบมัลแวร์ Rootkit ฝังตัวอยู่บนแอปพลิเคชันบนมือถือ Android ที่เหยื่อดาวน์โหลดมาจาก ร้านค้า Google Play, Amazon App store และ Samsung Galaxy Store รวมถึงแอปจาก '3rd party'

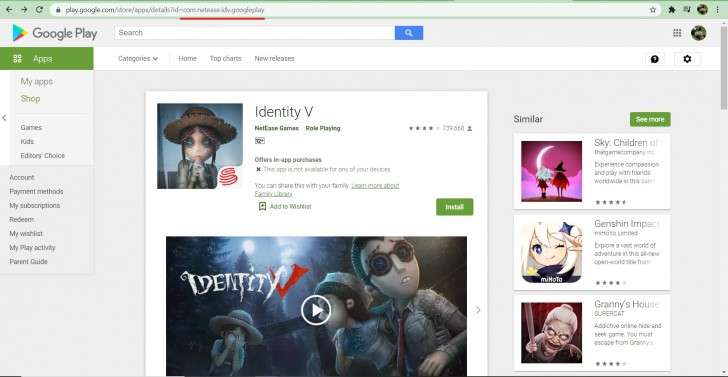

Rootkit ตัวนี้มีชื่อว่า 'AbstractEmu' หลังจากตรวจสอบแอปพลิเคชันที่เกียวข้องกว่า 19 รายซึ่งคาดว่าถูกใช้เป็นแอปในการเผยแพร่มัลแวร์ตัวนี้ พบว่ามีถึง 7 แอปพลิเคชันที่เจอ AbstractEmu ฝังตัวอยู่ ส่วนมากเป็นแอปพลิเคชันที่เกี่ยวกับยูทิลิตี้ช่ วยบูทแอป จัดการพาสเวิร์ด หรือ พวกแอปด้านความปลอดภัยต่าง ๆ หนึ่งในนั้นมี Lite Launcher ที่มียอดดาวน์โหลด 10,000 ครั้งแล้วใน Google Play Store รวมอยู่ด้วย แต่ปัจจุบัน Google ได้ทำการถอดออกจากร้านค้าไปทันทีเมื่อได้ทราบข่าว

- ตรวจความพร้อมองค์กรไทย รับมือการโจมตีทางไซเบอร์ ในปี ค.ศ. 2025 (พ.ศ. 2568) จากงาน CPX APAC 2025

- ระวัง ! ViperSoftX มัลแวร์ม้าโทรจัน ฝังส่วนเสริมอันตรายบนเบราว์เซอร์ขโมยข้อมูล และคริปโต

- ระวัง ! MajikPOS และ Treasure Hunter มัลแวร์ Point-of-Sale ดูดข้อมูลบัตรเครดิต

- กลลวง "สแกมเมอร์" หลอกรีเซ็ต Apple ID ก่อนล้วงรหัส Metamask ใน iCloud ดูดเงินเกลี้ยง

- การ์ทเนอร์คาด การใช้จ่ายความปลอดภัยทางไซเบอร์จะพุ่งทะลุ 150 พันล้านเหรียญ ในปี 2564

รายชื่อแอปพลิเคชันที่ตรวจพบตอนนี้ประกอบไปด้วย

- All Passwords, com.mobilesoft.security.password

- Anti-ads Browser, com.zooitlab.antiadsbrowser

- Data Saver, com.smarttool.backup.smscontacts

- Lite Launcher, com.st.launcher.lite

- My Phone, com.dentonix.myphone

- Night Light, com.nightlight.app

- Phone Plus, com.phoneplusapp

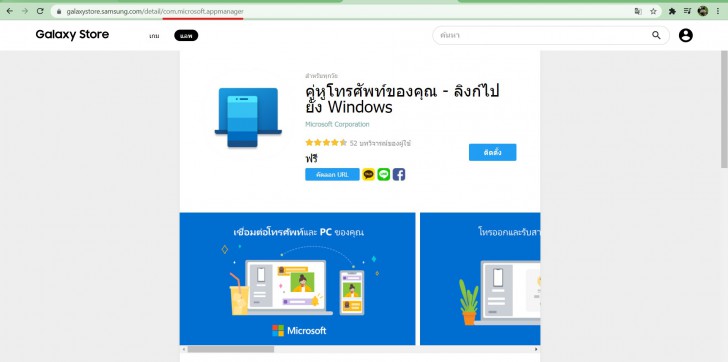

ปกติรายชื่อแอปพลิเคชันมักจะซ้ำกัน หากคุณพบชื่อเดียวกัน และอยากตรวจสอบให้แน่ใจ ให้สังเกตที่ตัว package names ด้านหลัง เพราะชื่อ package names ไม่สามารถซ้ำกันได้

ตัวอย่าง package names / วิธีเช็คคือเข้าไปใน Store บนเว็บไซต์ (ถ้าเป็นแบบ APK เช็คไม่ได้ ใช้วิจารณญาณส่วนตัวล้วน ๆ ครับ)

ทีนี้มาดูการทำงานของมัลแวร์ Rootkit ตัวนี้กันดีกว่า ถ้าผู้ใช้เผลอติดตั้งแอปพลิเคชันที่มี AbstractEmu ไป กระบวนการติดไวรัสจะเกิดขึ้น และมันจะเข้าไปฝังตัวแอบยึดการทำงานในระบบของคุณเงียบ ๆ โดยที่คุณไม่รู้ตัว และจะแอบฝังโปรแกรมอื่น ๆ รวมถึงมัลแวร์ประเภทอื่น ๆ มาใช้โจมตีเพื่อล้วงเอาข้อมูลสำคัญต่าง ๆ ไม่ว่าจะเป็นรายชื่อ ผู้ติดต่อ บันทึกการโทรศัพท์ ข้อความ SMS ตำแหน่งที่ตั้ง กล้อง รูป และ ไมโครโฟน เป็นต้น

ร้ายแรงกว่านั้นด้วยการเข้ายึดระบบของ Rootkit จะทำให้มันสามารถ เข้าถึงการ รีเซ็ตรหัสผ่านบนอุปกรณ์ เข้ายึดการทำงานของเครื่อง, ติดตั้งแอปอื่น ๆ เพิ่มเติม, จับภาพหน้าจอ, ดูการแจ้งเตือน, บันทึกกิจกรรม, และปิดฟังก์ชัน Google Play Protect ได้ทั้งหมด

ตอนนี้นักวิจัยยังไม่ทราบเป้าหมายสูงสุดของการปล่อยมัลแวร์ดังกล่าว เนื่องจากปกติแล้วมัลแวร์ Rootkit จะตรวจพบได้ยากอยู่แล้ว หนำซ้ำเซิฟเวอร์สั่งการของมันยังออฟไลน์ไปก่อนที่นักวิจัยจะสาวถึงต้นตอได้สำเร็จ

ซึ่งพวกเขายังคงกังวลว่าความอันตรายของมัลแวร์ตัวนี้เกินกว่าที่จะคาดเดาความเสียหายได้ และ มันคงไม่ได้ต้องการแค่หลอกเอาข้อมูลผู้ใช้ หรือ ไปสมัครบริการ SMS ระดับพรีเมียมเพื่อขโมยเงินเหมือนที่แฮกเกอร์ทั่วไปทำ

ที่มา : www.tomsguide.com

คำสำคัญ »

คำสำคัญ »

|

|

งานเขียนคืออาหาร ปลายปากกา ก็คือปลายตะหลิว |

ข่าวไอทีที่เกี่ยวข้อง

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์