แอป Zoom เผชิญปัญหาด้านความโปร่งใสในการทำงานอย่างต่อเนื่อง

moonlightkz

moonlightkzZoom กับปัญหาด้านความโปร่งใส

ท่ามกลางวิกฤตย่อมมีโอกาส แม้เศรษฐกิจจะหยุดชะงักจากผลของ COVID-19 แต่แอปพลิเคชันวิดีโอคอลอย่าง Zoom ก็ได้รับความนิยมสูงขึ้นอย่างรวดเร็ว ซึ่งก็ต้องยอมรับว่าของเขาดีด้วย ไม่ว่าจะความง่ายในการใช้งาน ฟังก์ชันเพียบ แม้จะใช้งานเวอร์ชันฟรีก็ตอบโจทย์การทำงานได้เกือบทั้งหมด แถมยังมีให้ใช้งานได้บนหลายแพลตฟอร์ม จึงไม่น่าแปลกใจที่มันจะเป็นที่นิยมอย่างมาก

- ระวังแอป Zoom ปลอม ใช้ใบรับรองที่ถูกแฮกมาเพื่อลักลอบปล่อยมัลแวร์ลงบนเครื่องเหยื่อ

- แฮกเกอร์จีน DarkSpectre ฝังมัลแวร์ลงเบราว์เซอร์ เหยื่อกว่า 9 ล้านคน

- มัลแวร์ตัวใหม่จากเกาหลีเหนือ มุ่งโจมตีผู้ใช้งาน macOS ผ่านอัปเดต Zoom ปลอม

- อัปเดตด่วน ! พบช่องโหว่ความปลอดภัยบน Zoom มากถึง 5 ตัว เสี่ยงข้อมูลรั่วไหล

- Zoom เปิดตัว Workplace เครื่องมือทำงานร่วมกันในที่ทำงานตัวใหม่

อย่างไรก็ตาม Zoom ก็มีข่าวด้านลบออกมาอย่างต่อเนื่องหลายครั้ง โดยเกือบทั้งหมดเป็นประเด็นด้านความปลอดภัยของผู้ใช้ จะมีประเด็นอะไรบ้าง มาลองอ่านกันสักหน่อยดีกว่า

แอบติดตั้ง Web server ลงใน Mac

ช่วงเดือนกรกฏาคม ปี 2019 Apple ได้ออก Patch อัปเดตที่สร้างมาเพื่ออุดช่องโหว่ของ Zoom โดยเฉพาะ หลังมีนักวิจัยด้านความปลอดภัยพบว่า Zoom ได้แอบติดตั้ง Web server เอาไว้ในเครื่องของผู้ใช้ Mac ด้วย ซึ่งมันจะยังคงอยู่ในเครื่องแม้ว่าจะถอนการติดตั้ง Zoom ออกไปแล้ว Jonathan Leitschuh นักวิจัยด้านความปลอดภัยได้ค้นพบว่า แฮกเกอร์สามารถสร้างเว็บไซต์ขึ้นมาเพื่อใช้ช่องโหว่จาก Zoom web server ในการเปิดใช้งานกล้อง Webcam ของเครื่อง Mac โดยไม่ต้องขออนุญาตจากผู้ใช้งาน จนสุดท้าย Apple ต้องออกโรงเองปล่อยอัปเดตเพื่อแก้ไขปัญหานี้

Zoom ส่งข้อมูลให้ Facebook โดยไม่แจ้งผู้ใช้

เรานำเสนอข่าวนี้ไปแล้วเมื่อไม่กี่วันที่ผ่านมานี้เอง เป็นปัญหาที่ Zoom มีการใช้ตัว Facebook SDK ภายในแอปฯ ซึ่งมันจะส่งข้อมูลการใช้งานของผู้ใช้ไปยัง Facebook ด้วยทุกครั้งที่แอปฯ ถูกเปิดใช้งาน แม้ว่าคุณจะไม่ได้ใช้ Facebook ในการเข้าระบบ หรือไม่มีบัญชีของ Facebook อยู่ก็ตาม

แม้ว่าทาง Zoom จะรับทำการแก้ไขด้วยการออกอัปเดตแอปฯ ตัวใหม่ออกมา แต่ก็ไม่เร็วพอที่จะถูกศาลให้ความสนใจ และเริ่มมีการสืบสวนในประเด็นดังกล่าวแล้ว

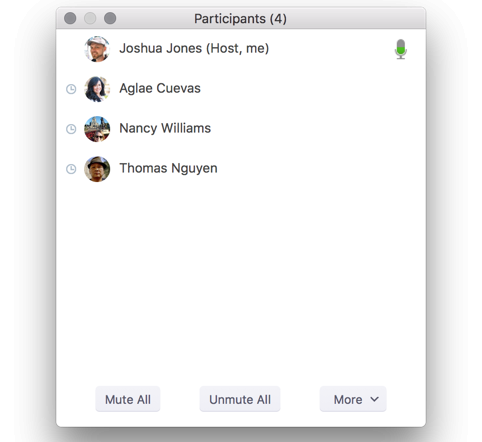

Zoom อนุญาตให้ผู้จัดประชุมเช็คได้ว่า ผู้ร่วมประชุมให้ความสนใจหรือไม่

อันที่จริง นี่เป็นคุณสมบัติที่ดีของ Zoom นะ มันเรียกว่า Attention tracking ที่ผู้จัดการประชุมสามารถใช้ในการตรวจสอบได้ว่าผู้เข้าร่วมการประชุมอยู่บนหน้าต่าง Zoom หรือไม่ หรือแอบเปิดทิ้งไว้ แล้วแอบไปทำงานอย่างอื่น

อย่างไรก็ตาม ทาง Zoom ได้ยืนยันว่าไม่มีการใช้ระบบตรวจจับเสียง หรือวิดีโอของผู้ร่วมประชุมในความสามารถนี้ แต่มันก็ทำให้ผู้ใช้บางคนรู้สึกว่า นี่มันจะล่วงล้ำความเป็นส่วนตัวมากไปหน่อยหรือเปล่า?

Zoom ใช้ลูกเล่นตุกติกในการติดตั้งแอปฯ โดยที่ผู้ใช้ไม่ต้องคลิกอะไรเลย

นักวิจัยด้านความปลอดภัยพบว่า Zoom มีการใช้เทคนิคตุกติกในการติดตั้งแอปฯ บน Mac โดยที่ผู้ใช้ไม่ต้องทำการคลิกอะไรเลย ซึ่งเป็นเทคนิคเดียวกันกับที่มัลแวร์นิยมใช้งานกัน

แม้ว่ามันจะไม่ได้มีผลเสียอะไรนัก แต่นักวิจัยด้านความปลอดภัยให้ความเห็นว่า มันเป็นอะไรที่น่าหงุดหงิดอยู่เหมือนกัน ที่แอปฯ ถูกติดตั้งโดยที่ผู้ใช้ไม่มีโอกาสตัดสินใจ แถมยังมีการนำเสนอให้ผู้ใช้เกิดความเข้าใจผิดเพื่อเข้าถึง Root ของระบบเพื่อติดตั้งอีกด้วย

Ever wondered how the @zoom_us macOS installer does it’s job without you ever clicking install? Turns out they (ab)use preinstallation scripts, manually unpack the app using a bundled 7zip and install it to /Applications if the current user is in the admin group (no root needed). pic.twitter.com/qgQ1XdU11M

— Felix (@c1truz_) March 30, 2020

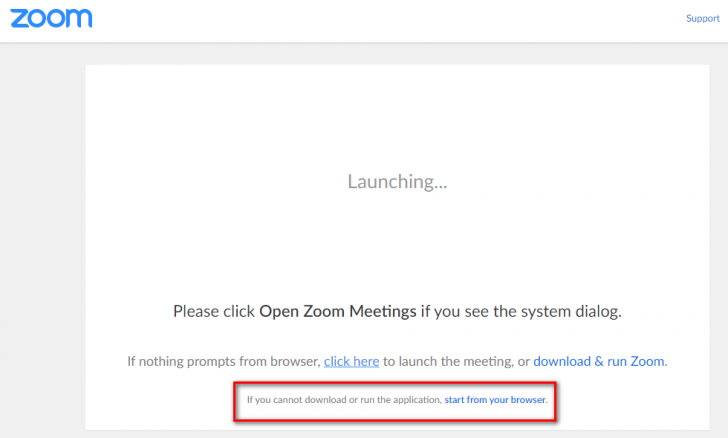

Zoom อนุญาตให้ใช้งานได้โดยไม่ต้องติดตั้ง แต่ก็จงใจทำให้มันยาก

มองในแง่ดี Zoom อนุญาตให้ผู้เข้าร่วมการประชุม สามารถใช้งานได้ผ่านเว็บไซต์โดยไม่ต้องติดตั้งแอปฯ แต่ก็มีการหลอกล่อด้วยการแสดงผลที่เชื้อเชิญให้ติดตั้งแอปฯ และทำปุ่มการสร้างห้องประชุมไว้เล็กมาก เหมือนไม่อยากให้ใช้งานผ่านเว็บสักเท่าไหร่

Zoom ถูกตั้งคำถามด้านความโปร่งใสในการดูแลข้อมูลส่วนตัวของผู้ใช้

องค์กร Advocacy group ได้เรียกร้องให้ทาง Zoom เปิดเผยถึงรายงานการรับมือ เมื่อผู้บังคับใช้กฏหมายขอความร่วมมือ (Publishing transparency reports) ซึ่งเป็นสิ่งพื้นฐานที่บริษัทหลายแห่งมีการเปิดเผยข้อมูลเบื้องต้นเพื่อความชัดเจน ไม่ว่าจะเป็น Amazon, Google, Microsoft ฯลฯ

ข้อมูลส่วนนี้ก็จะเกี่ยวกับจำนวนคำร้องที่ศาล และรัฐบาลร้องขอข้อมูลส่วนตัวของผู้ใช้ มีการจัดการกับข้อมูลส่วนตัวของผู้ใช้อย่างไรเมื่อมีคำร้องเข้ามา ซึ่งทาง Zoom ยังไม่มีการเปิดเผยรายงานในเรื่องนี้ บอกเพียงแค่ว่าพวกเขาให้ความสำคัญกับข้อมูลส่วนตัวของผู้ใช้อย่างจริงจัง

การประชุมผ่าน Zoom ถูกโจมตีอยู่บ่อยครั้ง

Zoom มีแนวคิดว่าผู้จัดการประชุมไม่จำเป็นต้องให้อนุญาตผู้ร่วมประชุมก่อนที่จะแชร์หน้าจอ ทำให้การประชุมสาธารณะผ่าน Zoom ที่มีการเผยแพร่ URL สู่สาธารณะ หรือต่อให้ URL ถูกปิดเป็นความลับในกลุ่ม ก็อาจถูกผู้ก่อกวน หรือแฮกเกอร์บุกเข้ามาแชร์หน้าจอด้วยเนื้อหาที่ไม่น่าดูเพื่อป่วนการประชุมได้อย่างดี อย่างเช่น หนังโป๊, วิดีโอชวนอ้วกทั้งหลายแหล่บนอินเทอร์เน็ต ฯลฯ

แม้ว่าความจริง Zoom จะสามารถตั้งค่าให้ต้องขออนุญาตก่อนที่ผู้ร่วมประชุมจะสามารถแชร์หน้าจอได้ แต่ความเห็นส่วนใหญ่เห็นตรงกันว่า มันควรจะถูกกำหนดเป็นค่าเริ่มต้นสิ

Zoom แอบเนียนเรื่องระบบเข้ารหัสแบบ End-to-end encrypted

Zoom ได้ระบุเอาไว้บนเว็บไซต์ว่า รองรับการทำงานแบบ End-to-end encryption (E2E) ในการประชุม แต่ผลวิจัยจาก The Intercept พบว่ามันไม่ใช่เรื่องจริง

Zoom ใช้ระบบเข้ารหัสแบบ TLS encryption ที่เป็นมาตรฐานเดียวกับที่เว็บเบราว์เซอร์ใช้ใน HTTPS พูดง่ายๆ ว่าเป็นการเข้ารหัสความปลอดภัยระหว่างผู้ใช้กับเซิร์ฟเวอร์ของ Zoom เหมือนกับที่ Gmail หรือ Facebook ใช้ แต่ในนิยามของ End-to-end encryption แล้ว มันต้องเป็นการเข้ารหัสระหว่างผู้ใช้กับผู้ใช้ ที่ Zoom ไม่ไปยุ่งเกี่ยวด้วยแม้แต่นิดเดียว

ทาง Zoom ได้ออกแถลงการณ์ยอมรับว่า ขณะนี้it[[ยังไม่สามารถทำงานแบบ E2E ได้ แต่เราไม่ได้สร้างภาพเพื่อให้ผู้ใช้งานเข้าใจผิด แต่เราหมายถึงการที่รหัสถูกเข้าจาก Zoom end point ถึง Zoom end point โดยที่ไม่มีการถอดรหัสระหว่างที่ข้อมูลอยู่บน Cloud ของ Zoom อย่างไรก็ตาม การสนทนาแบบข้อความจะเป็นการเข้ารหัสแบบ E2E ที่ทาง Zoom ไม่มีกุญแจถอดรหัส

นอกจากนี้ Zoom ยังบอกกับทาง The Intercept ว่า มีการเก็บข้อมูลของผู้ใช้ที่จำเป็นต่อการพัฒนาบริการเท่านั้น อย่างพวก IP addresses, ระบบปฏิบัติการที่ใช้ และรายละเอียดของอุปกรณ์ ซึ่งข้อมูลดังกล่าวไม่อนุญาตให้พนักงานสามารถเข้าถึงเนื้อหาภายในประชุมได้อย่างแน่นอน และยืนยันว่าไม่มีการนำข้อมูลของผู้ใช้ไปหารายได้ไม่ว่าทางใดก็ตาม อย่างไรก็ตาม มีความเป็นไปได้ที่บริษัทอาจถูกบีบบังคับให้ส่งข้อมูลแก่ผู้บังคับใช้กฏหมายหากมีความจำเป็น

ท่ามกลางคำถามด้านความปลอดภัยของข้อมูลส่วนตัวที่ Zoom ต้องเผชิญ ก็ต้องยอมรับว่าทางผู้พัฒนาได้ออกมาชี้แจง เพื่อแก้ไขอย่างต่อเนื่อง และรวดเร็ว ส่วนปัญหาที่ยังอยู่ก็คงต้องรอการตรวจสอบเพื่อพิสูจน์ต่อไป

ที่มา : techcrunch.com , techcrunch.com , www.vice.com , techcrunch.com , medium.com , support.zoom.us , www.businessinsider.com , twitter.com , www.theverge.com , www.theverge.com , zoom.us , theintercept.com

คำสำคัญ »

คำสำคัญ »

|

|

แอดมินสายเปื่อย ชอบลองอะไรใหม่ไปเรื่อยๆ รักแมว และเสียงเพลงเป็นพิเศษ |

ข่าวไอทีที่เกี่ยวข้อง

ซอฟต์แวร์

ซอฟต์แวร์ แอปพลิเคชันบนมือถือ

แอปพลิเคชันบนมือถือ เช็คความเร็วเน็ต (Speedtest)

เช็คความเร็วเน็ต (Speedtest) เช็คไอพี (Check IP)

เช็คไอพี (Check IP) เช็คเลขพัสดุ

เช็คเลขพัสดุ สุ่มออนไลน์

สุ่มออนไลน์